weBreak – Fuzzing

O weBreak é uma ferramenta desenvolvida em Python que pode ser muito útil durante um PenTest pois através dela é possível extrair diversas informações de um determinado sistema ou site de forma prática e bem interativa.

Projeto: code.google.com/p/webreak

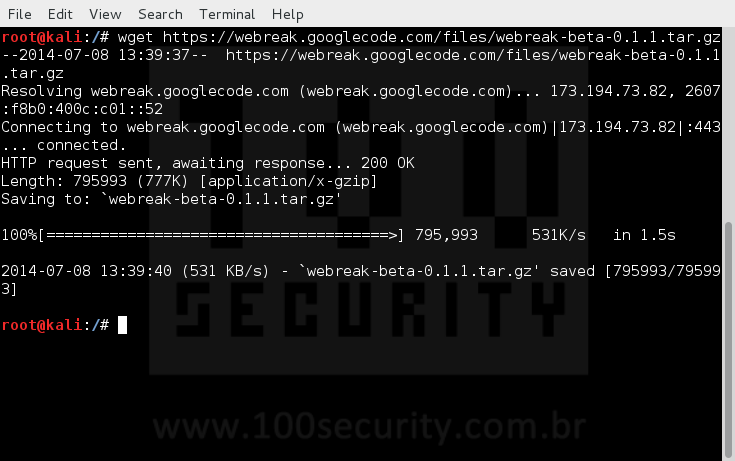

01 - Passo

Realize o download do weBreak.

Linuxwget https://webreak.googlecode.com/files/webreak-beta-0.1.1.tar.gz

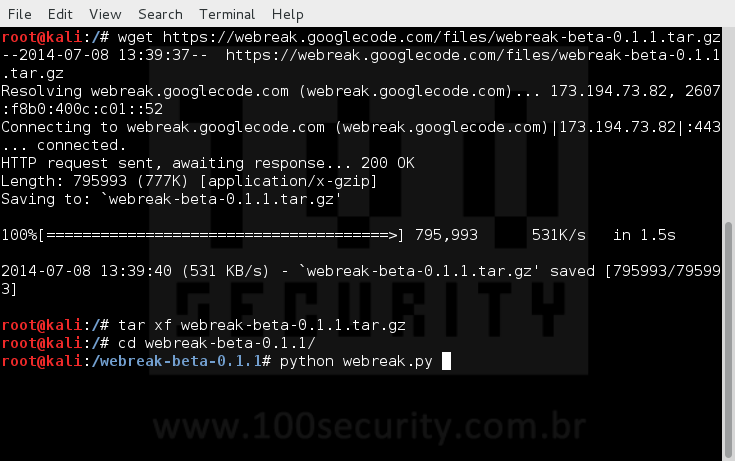

02 - Passo

Descompacte o arquivo webreak-beta-0.1.1.tar.gz e execute o webreak.py.

Linuxtar xf webreak-beta-0.1.1.tar.gz cd webreak-beta-0.1.1/ python webreak.py

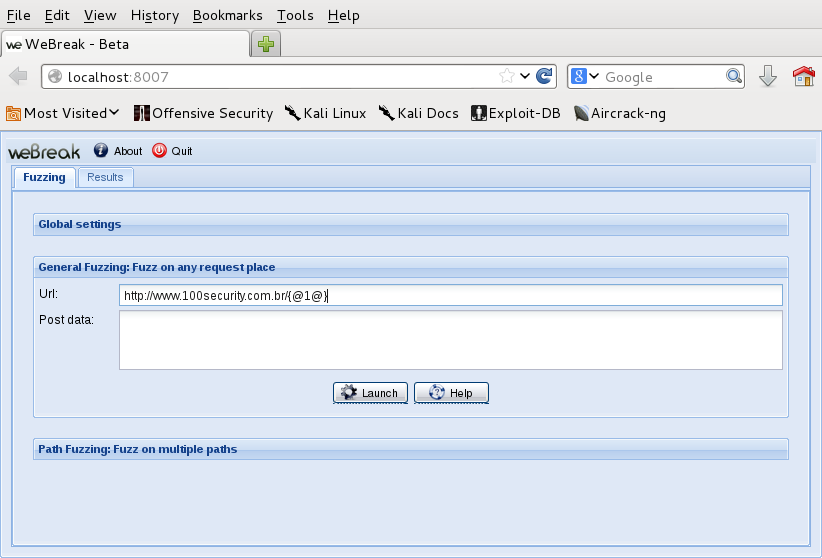

03 - Passo

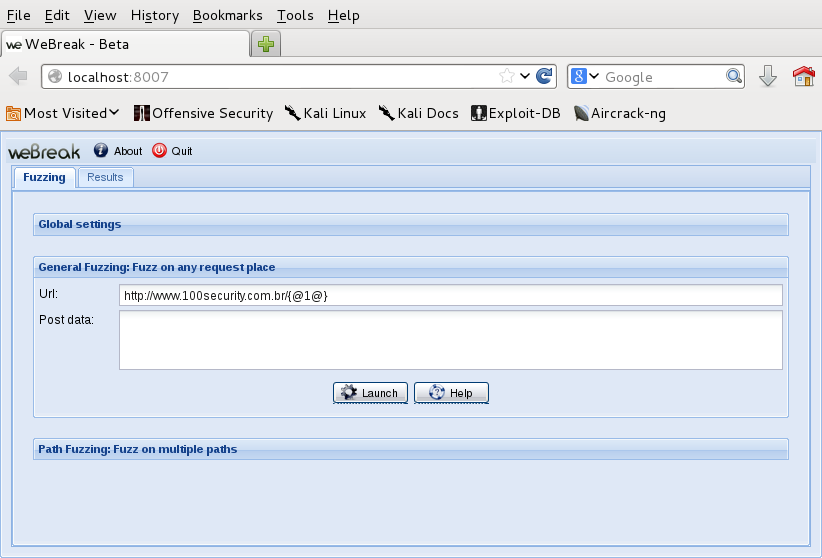

Em General Fuzzing: Fuzz on any request place informe a Url que deseja verificar.

Linuxpython web-admin-finder.py www.100security.com.br cp-dictionary.txt

URL : www.100security.com.br/{@1@}

{@1@} : Payload ID ( Este Payload será substituído pelo conteúdo residente nas word lists ).

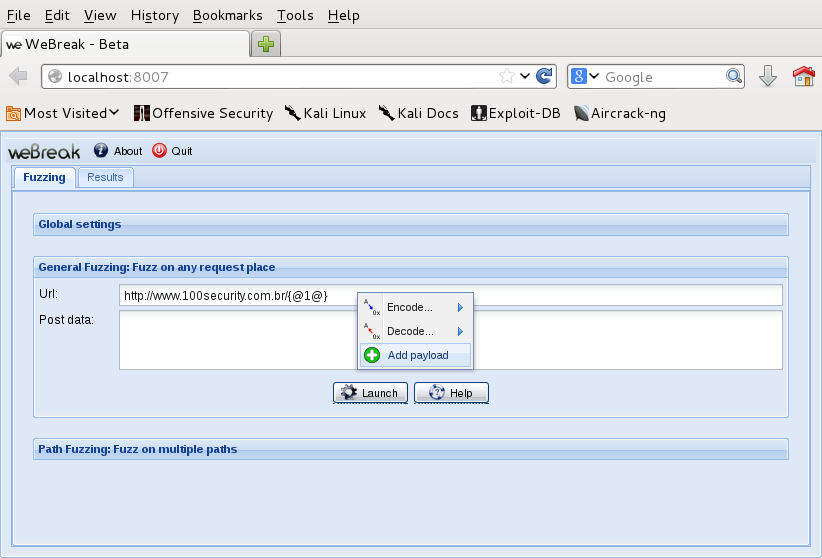

04 - Passo

Pressione o botão direito do mouse sobre o campo Url e clique em Add payload.

05 - Passo

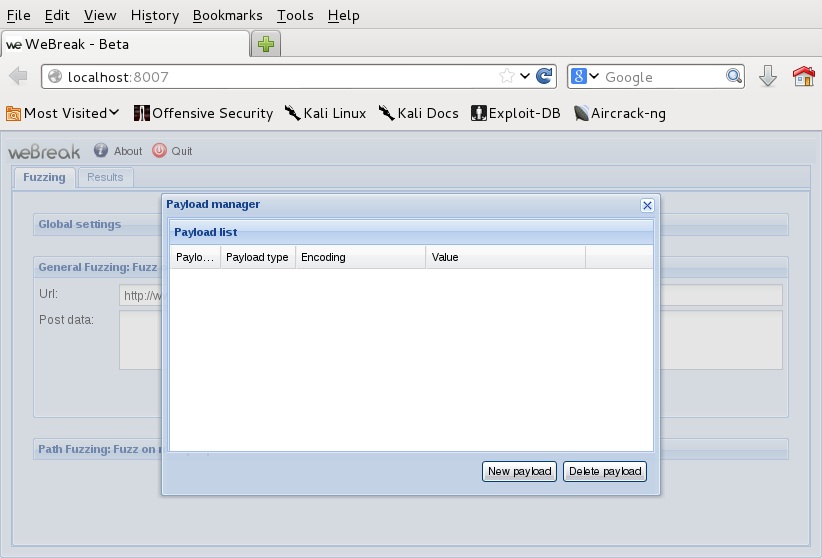

Clique em New payload.

06 - Passo

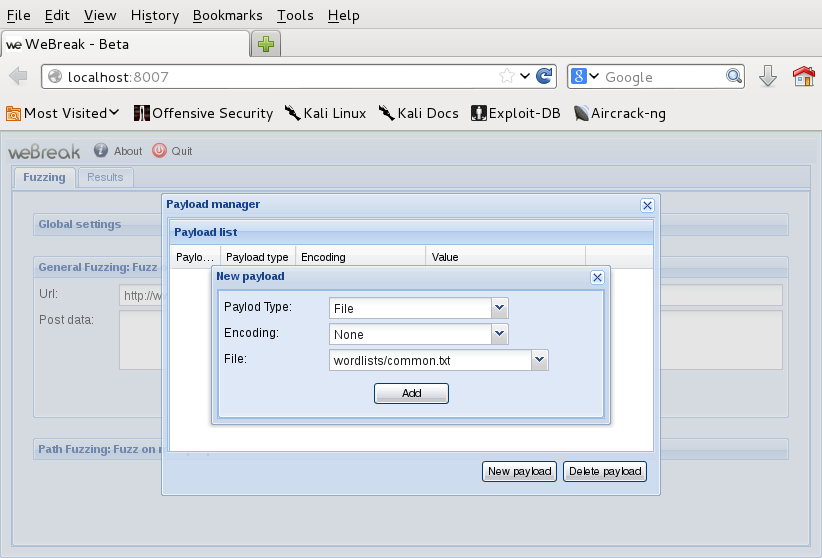

Dentre as opções disponíveis selecione as opções abaixo e clique em Add.

Payload Type : File.

Encoding : None.

File : wordlists/common.txt

wordlists : É o diretório que armazena todos os arquivos que podem ser utilizados no payload.

07 - Passo

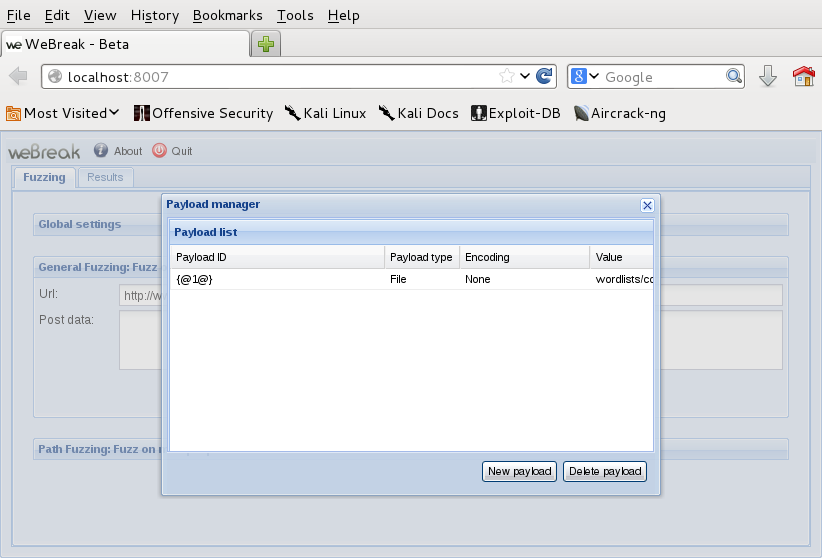

Feche a tela do Payload manager.

08 - Passo

Clique no botão Launch para iniciar a varredura.

09 - Passo

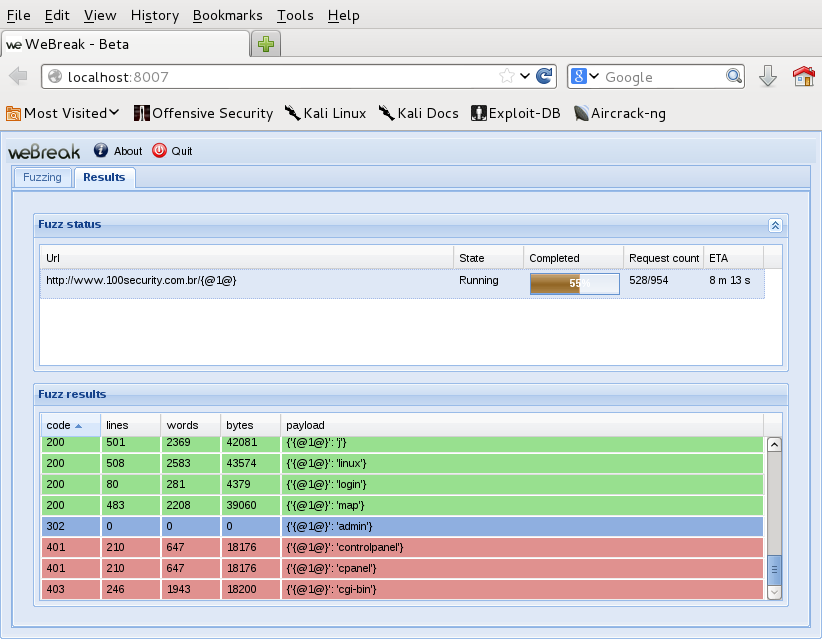

Na aba Results acompanhe a varredura que esta sendo realizada em todo o site.

Na coluna payload é exibido os acessos que foram encontrados no site de acordo com a word list utilizada.

Exemplos :

www.100security.com.br/linux

www.100security.com.br/login

www.100security.com.br/map

www.100security.com.br/admin

www.100security.com.br/controlpanel

www.100security.com.br/cpanel

São Paulo/SP

São Paulo/SP