dd_rescue - Recuperação de Dados

A ferramenta dd_rescue é uma evolução do famoso dd, através desta ferramenta é possível criar uma imagem de um dispositivo para que possa ser realizada o processo de recuperação dos dados.

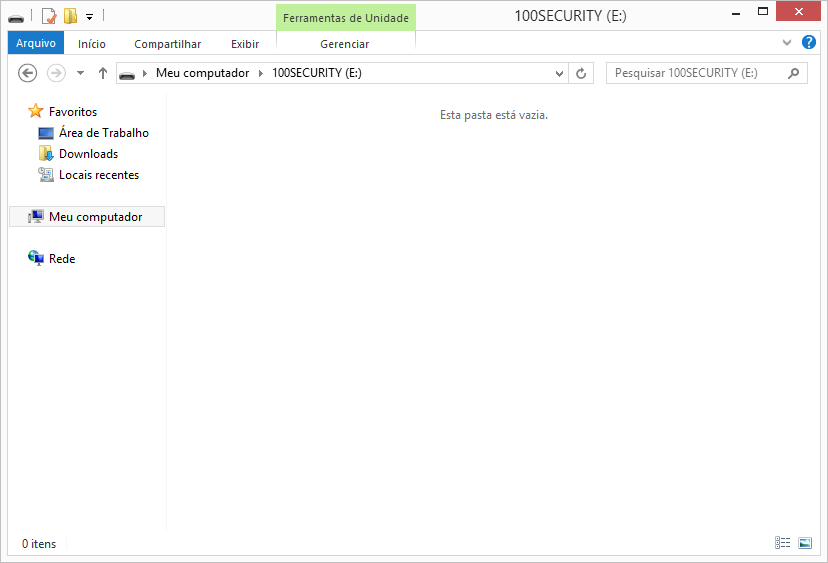

Para este artigo utilizaremos um pendrive de 2 GB que foi formatado no Windows 8.

01 - Passo

Crie o diretório pendrive para centralizar a imagem que será gerada no pendrive.

Linuxcd / mkdir pendrive cd pendrive

02 - Passo

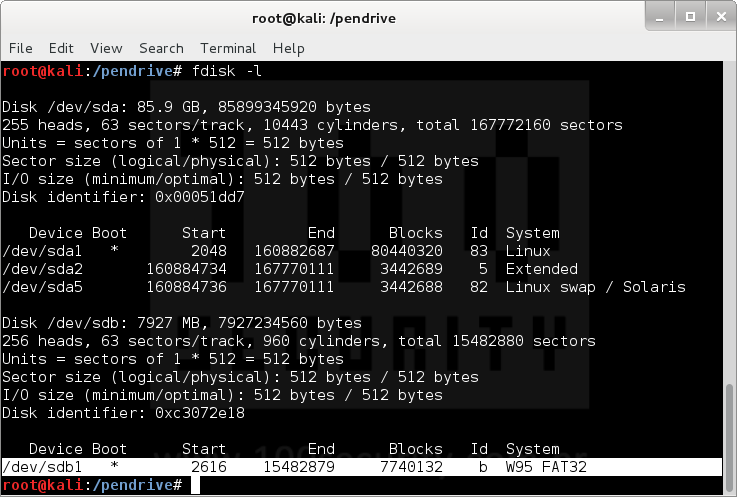

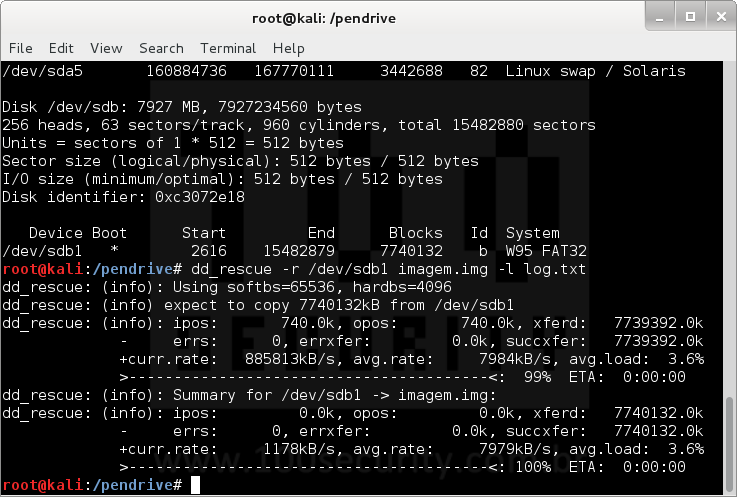

Execute o comando fdisk -l para listar as unidades de disco, e como pode observar o pendrive é representado pelo dispositivo /dev/sdb1.

Linuxfdisk -l

03 - Passo

Execute o comando dd_rescue para criar a imagem do pendrive.

Linuxdd_rescue -r /dev/sdb1 imagem.img -l log.txt

dd_rescue : Ferramenta utilizada para criar a imagem do pendrive.

-r : Copia de dados de forma reversa.

/dev/sdb1 : Dispositivo que representa o pendrive.

imagem.img : Imagem a ser criada do pendrive.

-l log.txt : Cria um log de todo o processo.

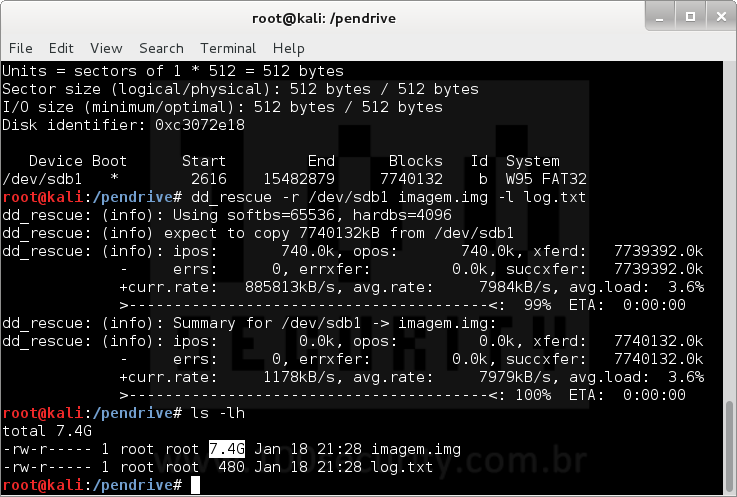

04 - Passo

Ao finalizar o processo de criação da imagem e ao executar o comando ls -lh é possível visualizar uma imagem de 7.4 GB que foi criada a partir de um pendrive de 2 GB, ou seja um grande número de arquivos excluídos possivelmente serão recuperados.

Linuxls -lh

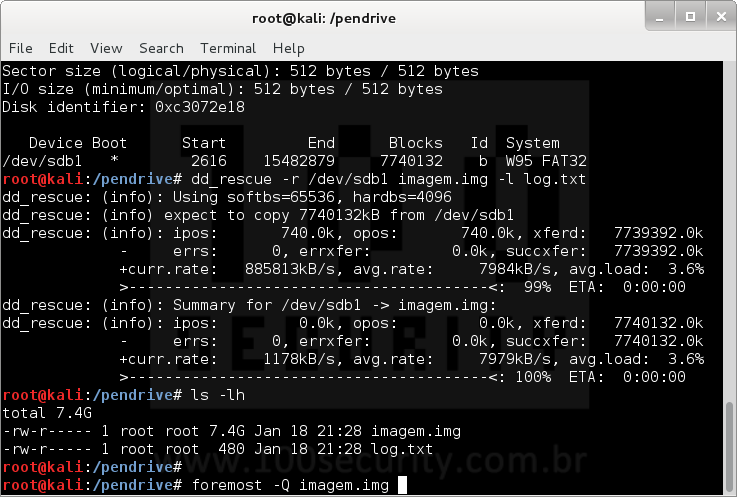

05 - Passo

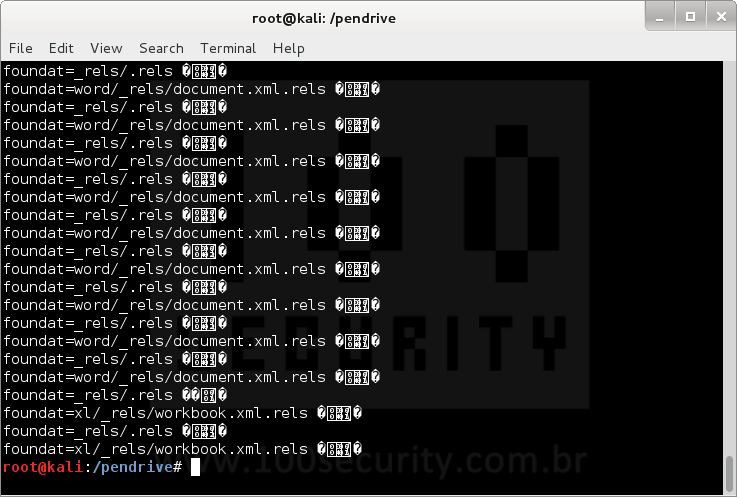

Execute o comando foremost para iniciar a recuperação dos arquivos excluídos.

Linuxforemost -Q imagem.img

foremost : Ferramenta utilizada para a recuperação dos arquivos excluídos.

-Q : Ativa o modo Quiet (Silencioso) e evita a exibição de erros.

imagem.img : Imagem criada do pendrive.

Aguarde...

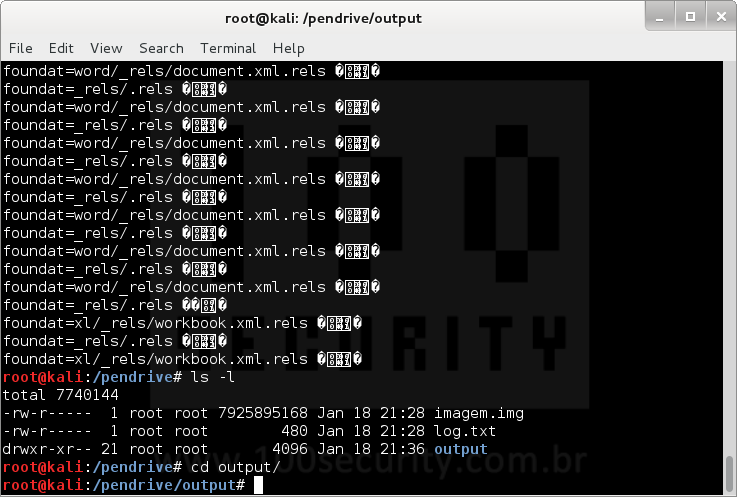

06 - Passo

Ao executar o comando ls -l é possível visualizar o diretório output que foi criado na execução do comando foremost, acesso o diretório output.

ls -l cd output/

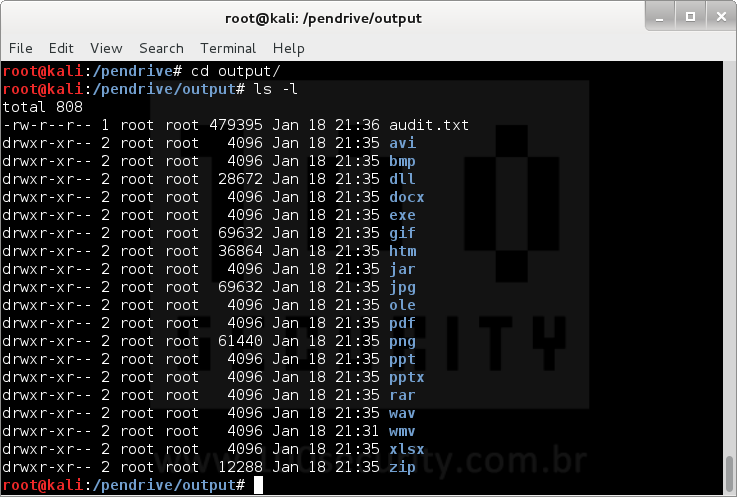

07 - Passo

Execute o comando ls -l para visualizar os diretórios criados com seus arquivos excluídos recuperados.

ls -l

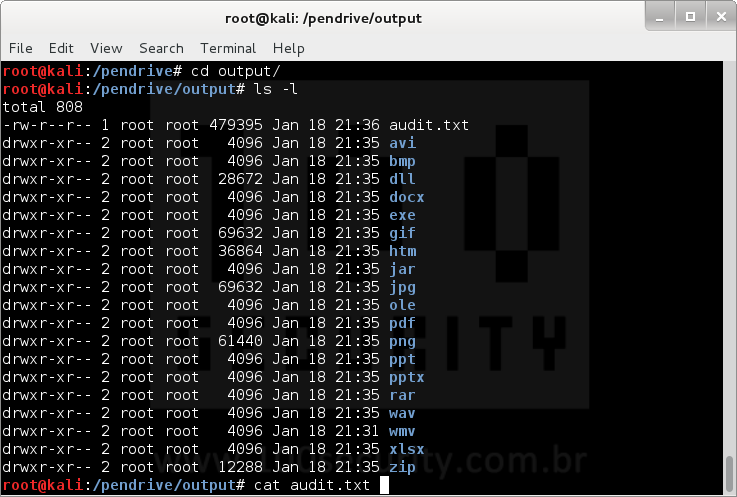

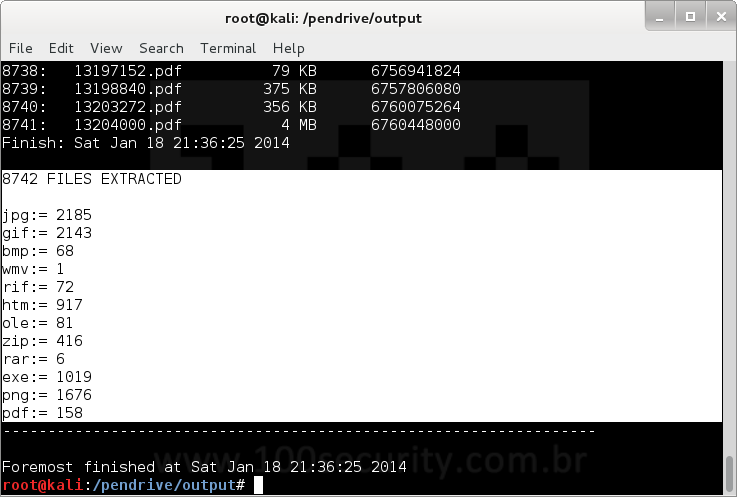

08 - Passo

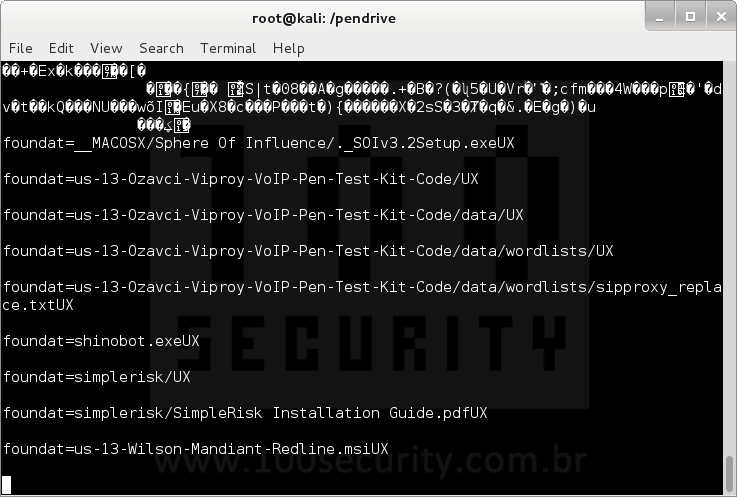

Através do arquivo audit.log é possível visualizar todos os arquivos excluídos que foram recuperados e quais suas extensões.

cat audit.log

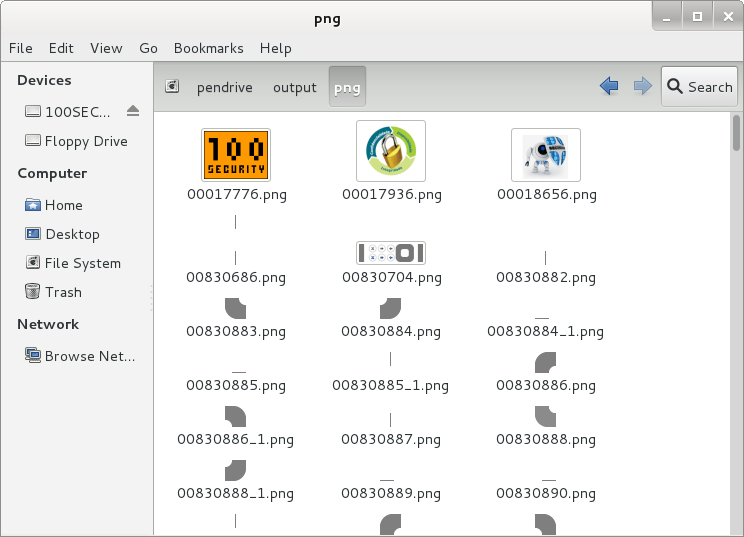

09 - Passo

Visualizando os arquivos excluídos recuperados.

São Paulo/SP

São Paulo/SP