DeepSound – Como ocultar arquivos em Áudios

O DeepSound é uma ferramenta que permite ocultar arquivos em áudios de diversos formatos, dentre eles: (FLAC, MP3, WMA, WAV, APE, etc.), além disso ele suporta criptografia AES-256 e permite que seja inserida uma senha para extrair os arquivos ocultos.

Download: jpinsoft.net/DeepSound

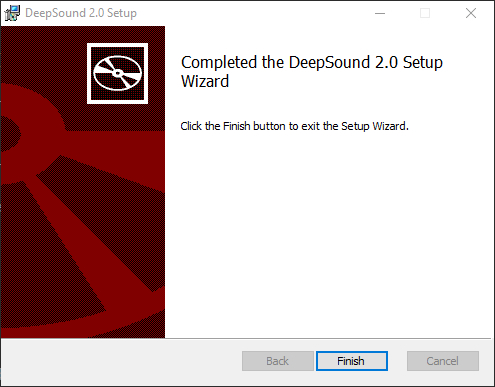

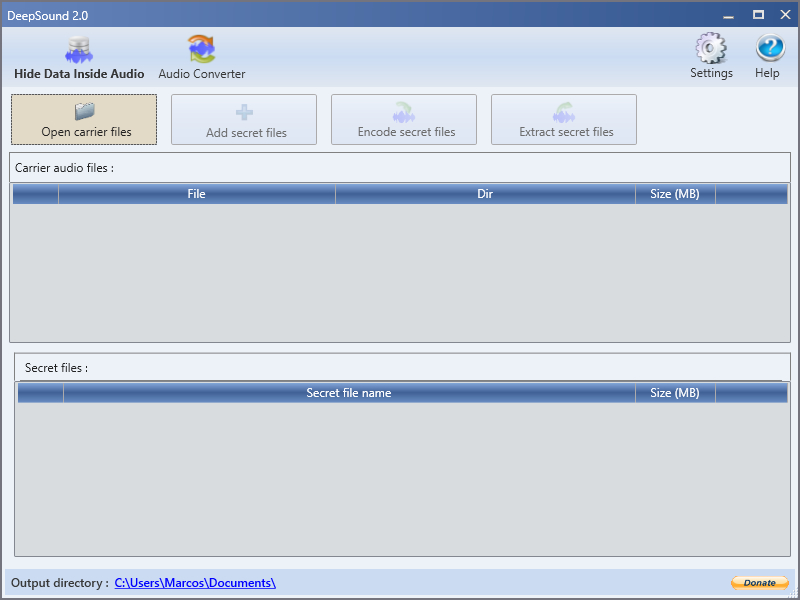

01 - Passo

Realize a instalação do DeepSound.

02 - Passo

Execute o DeepSound e clique em Open carrier files para selecionar o arquivo de áudio.

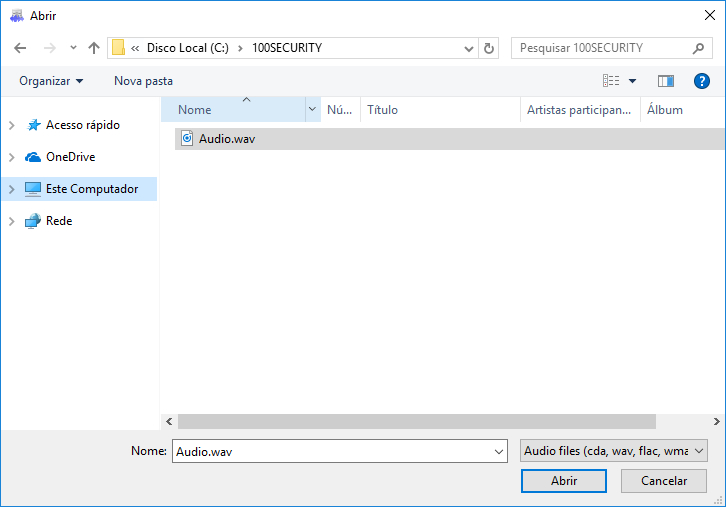

03 - Passo

Selecione o arquivo de áudio, neste exemplo: Audio.wav e clique em Abrir.

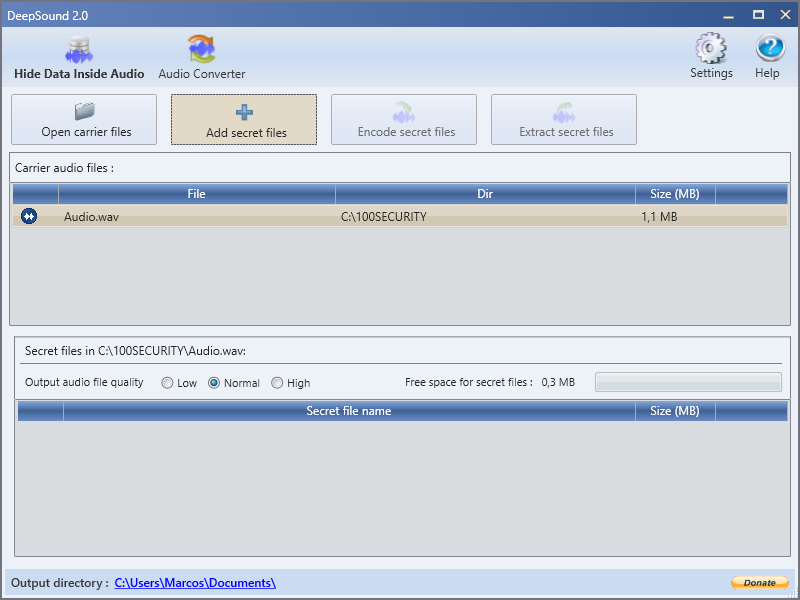

04 - Passo

Clique em Add secret files para adicionar o(s) arquivo(s) que serão ocultados "dentro" do arquivo Audio.wav.

05 - Passo

Selecione qualquer arquivo que desejar, neste exemplo selecionar um arquivo PDF, nomeado como Confidencial.pdf.

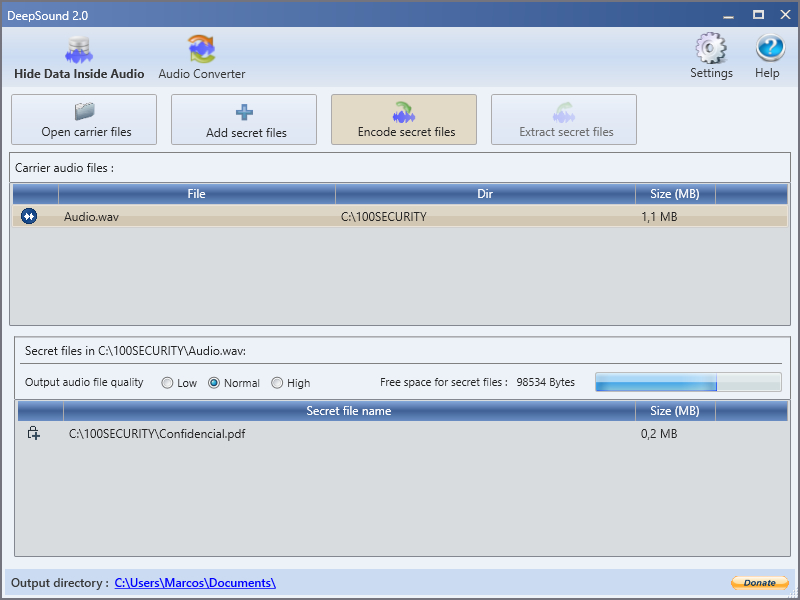

06 - Passo

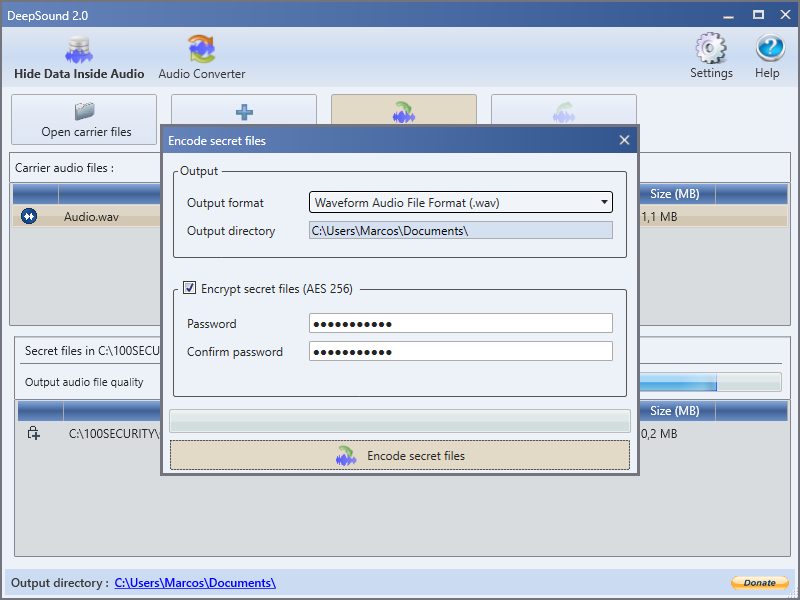

Clique em Encode secret files para ocultar o(s) arquivo(s).

07 - Passo

Observe a linha Output directory, diretório onde o arquivo de áudio juntamente com o PDF será salvo.

Neste exemplo: C:\Users\Marcos\Documents\

Marque a opção Encrypt secret files (AES 265) e insira uma senha para criptografar e proteger o arquivo.

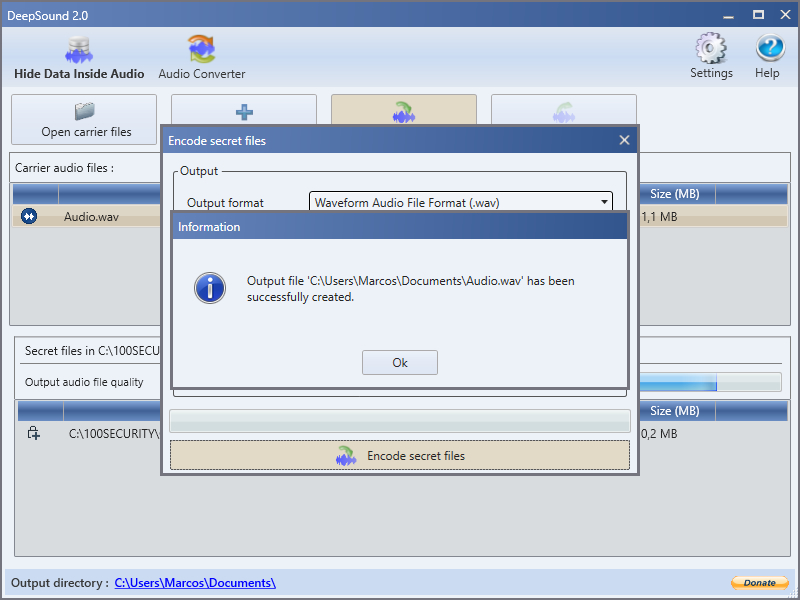

08 - Passo

O arquivo foi criado com sucesso! Clique em Ok.

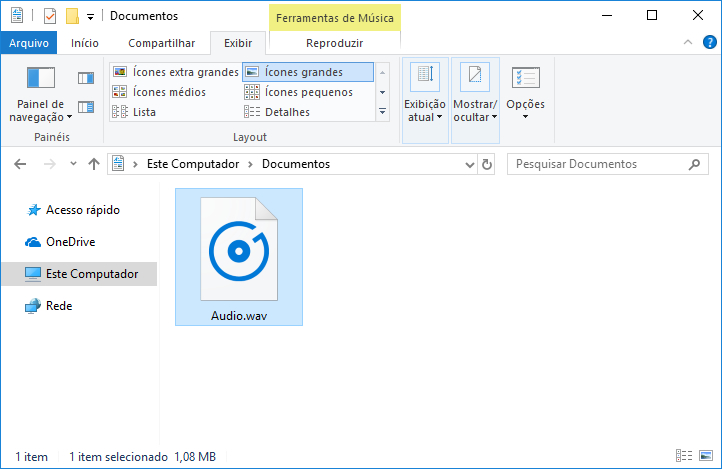

09 - Passo

Arquivo Audio.wav criado na pasta C:\Users\Marcos\Documents.

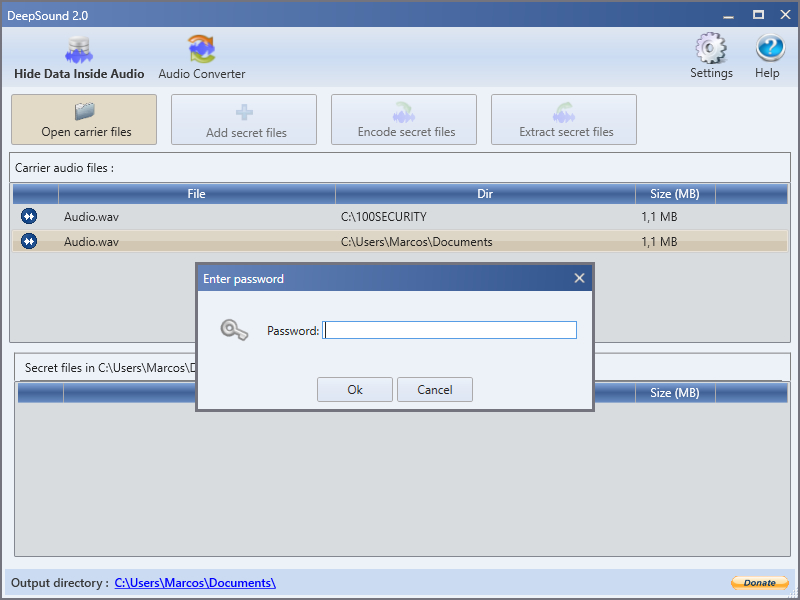

10 - Passo

Para abrir o arquivo basta clique em Open carrier files novamente e selecionar o arquivo Audio.wav em C:\Users\Marcos\Documents.

Em seguida insira a senha que você havia definido e clique em Ok.

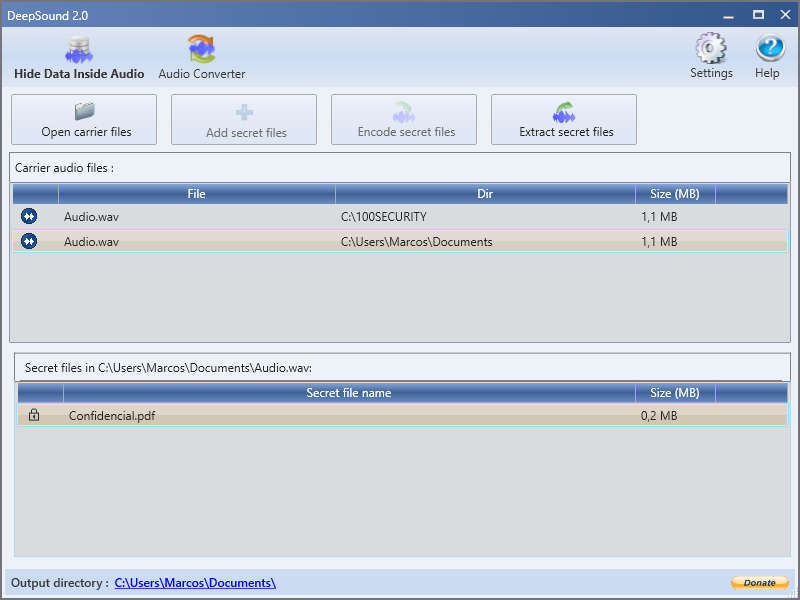

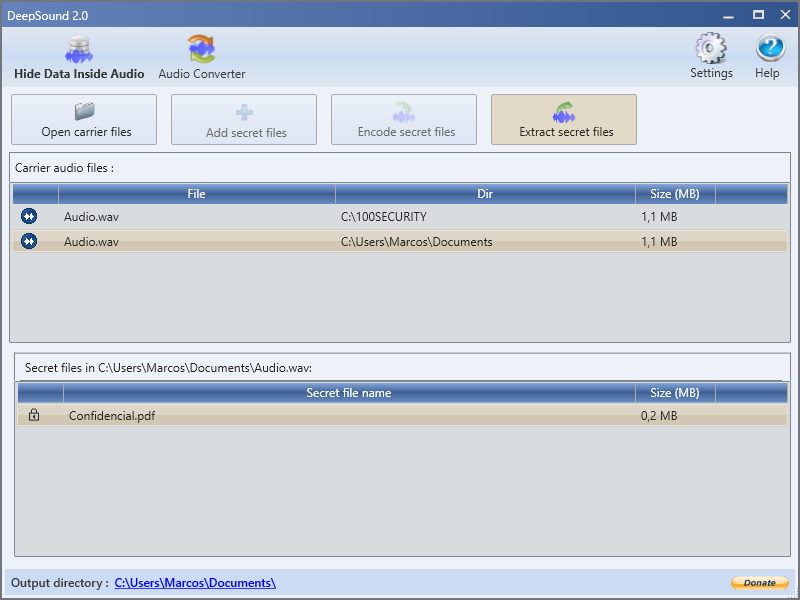

11 - Passo

Observe que no último bloco do DeepSound é exibido o nome do arquivo que está oculto.

12 - Passo

Clique em Extract secret files para extrair do arquivo Audio.wav o arquivo Confidencial.pdf.

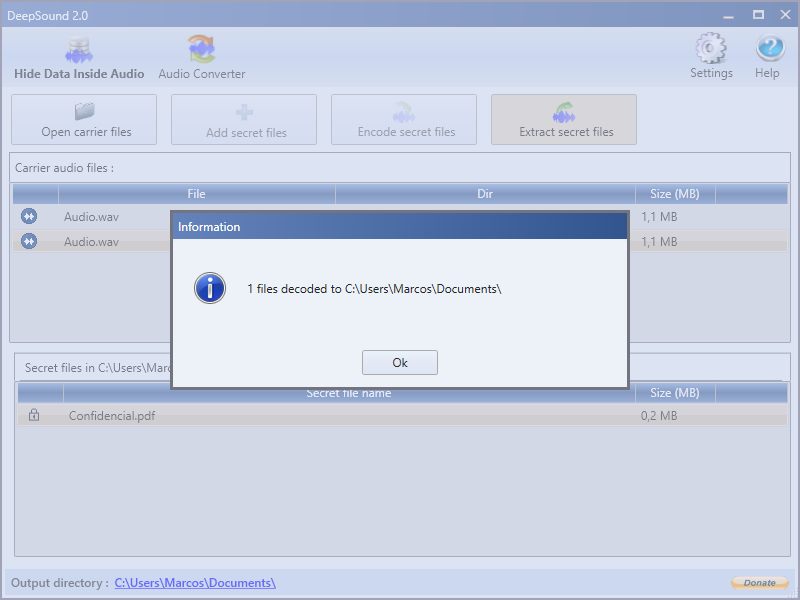

13 - Passo

O arquivo Confidencial.pdf foi extraído com sucesso para C:\Users\Marcos\Documents.

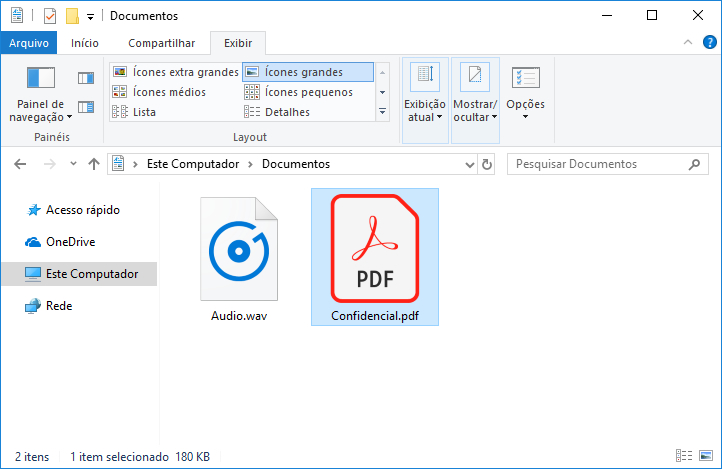

14 - Passo

Arquivo Confidencial.pdf extraído do Audio.wav.

15 - Passo

Abrindo o arquivo Confidencial.pdf.

Observações

Fique atento a esta técnica, realize testes com as soluções de DLP que você possui na empresa para evitar o vazamento de informações confidenciais por esteganografia.

Monitore o inventário dos computadores a fim de assegurar que nenhum software de esteganografia esteja sendo utilizado de forma indevida.

São Paulo/SP

São Paulo/SP