SSH com validação do Google Authenticator

Você pode aplicar um controle adicional de segurança em seus servidores realizando a integração do SSH com o Google Authenticator de forma com que os acessos sejam realizados apenas após a validação do código (token) gerado aleatoriamente pelo aplicativo.

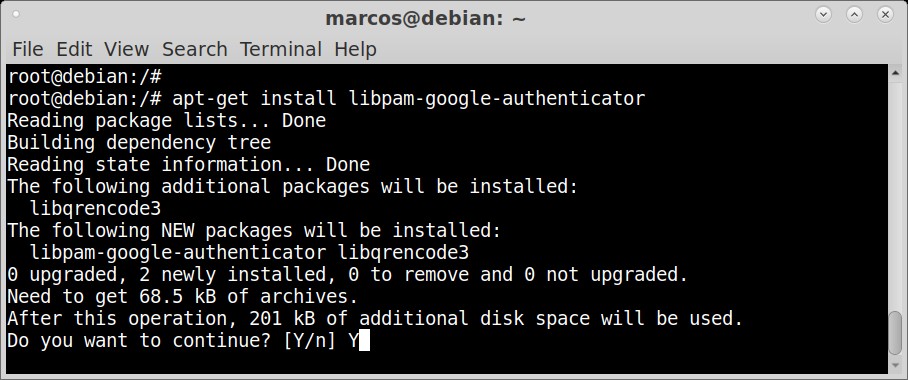

01 - Passo

Realize a instalação do Google Authenticator.

Linuxapt-get install libpam-google-authenticator

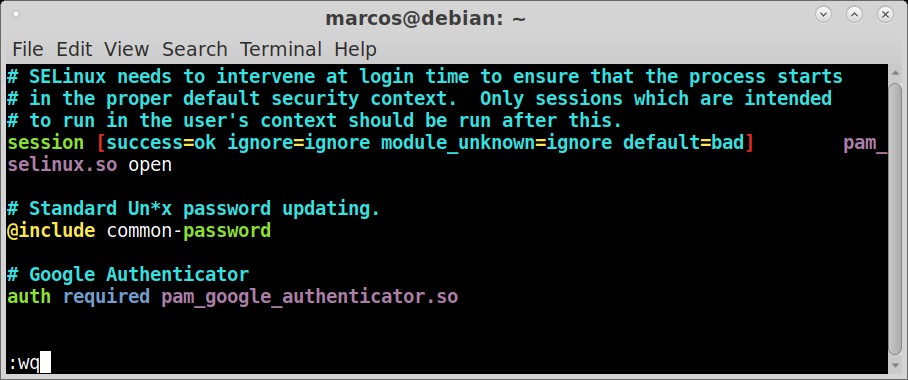

02 - Passo

Acesse o diretório pam.d, edite o arquivo sshd e insira as linhas a seguir :

Linuxvim /etc/pam.d/sshd # Google Authenticator auth required pam_google_authenticator.so

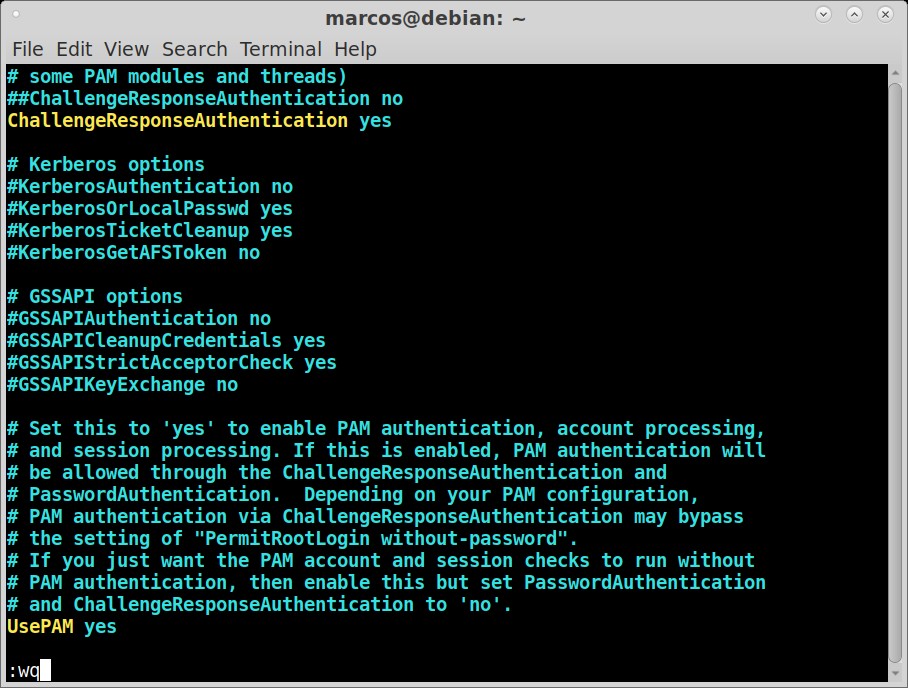

03 - Passo

Acesse o diretório sshd, edite o arquivo sshd_config e insira a linha a seguir, ou apenas altere o valor de no para yes.

Linuxvim /etc/sshd/sshd_config ChallengeResponseAuthentication yes

04 - Passo

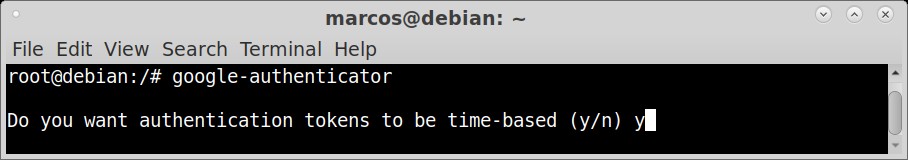

Execute o comando abaixo e responda as perguntas :

Linuxgoogle-authenticator Do you want authentication tokens to be time-based? y Você deseja que os tokens de autenticação sejam baseados em tempo?

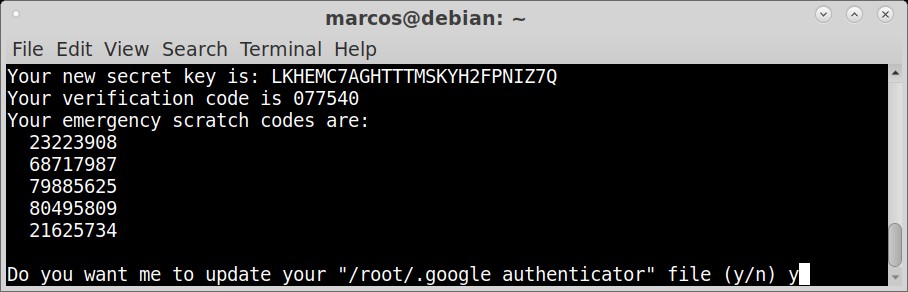

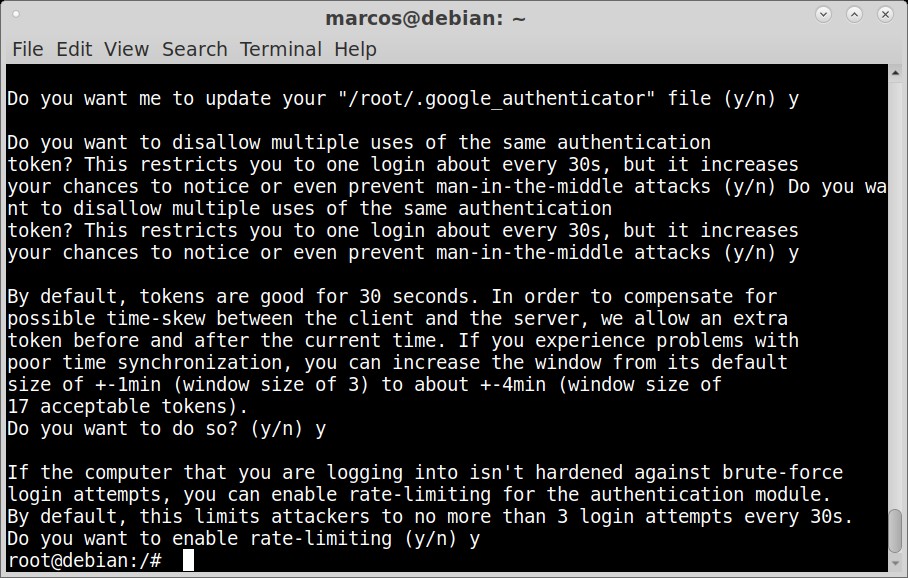

05 - Passo

Será gerada uma chave (key) e os códigos de emergência, em seguida responda y (yes) para todas as perguntas!

LinuxYour new secret key is: LKHEMC7AGHTTMSKYH2FPNI27Q Do you want me to update your "/root/.google_authenticator" file (y/n) y Você quer atualizar seu arquivo "/root/.google_authenticator"? Do you want to do so? (y/n) y Você quer fazer isso? Do you want to enable rate-limiting (y/n) y Deseja ativar a limitação de tempo?

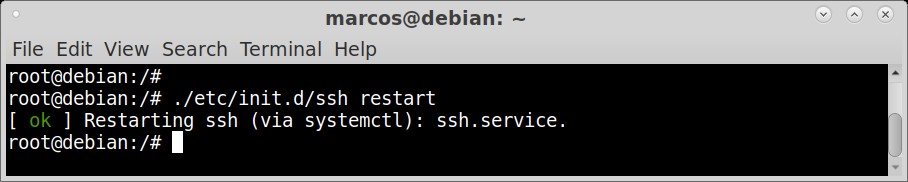

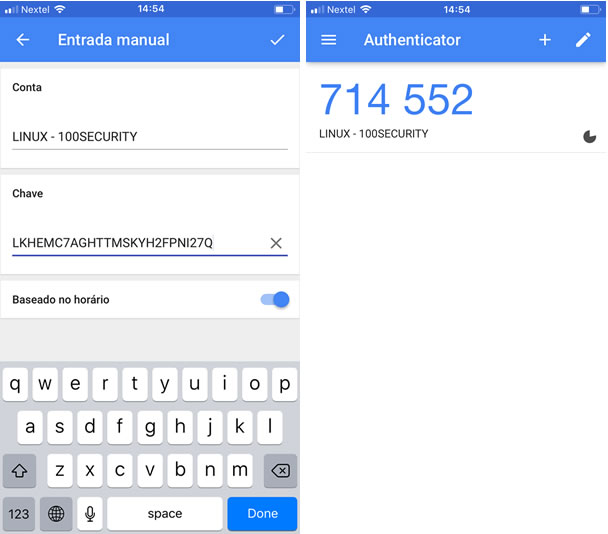

06 - Passo

Após todas as alterações reinicie o serviço SSH.

Linux./etc/init.d/ssh restart

07 - Passo

Instale o app do Google Authenticator e insira a chave (key) gerada no passo 05, após finalizar é gerado um número aleatório a cada 30 segundos.

+ > Entrada manual

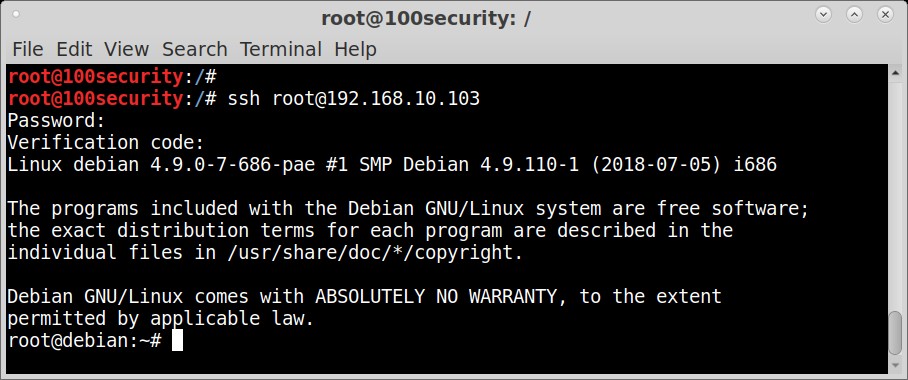

08 - Passo

Realize uma conexão via SSH com o host que você acabou de configurar, utilizando um outro host.

Linuxssh [email protected]

Password : Senha utilizada pelo usuário root.

Verification code : Código gerado aleatoriamente pelo Google Authenticator.

São Paulo/SP

São Paulo/SP