MASSCAN – IP Port Scanner

O MASSCAN é uma ferramenta de scan de portas desenvolvida por Robert Graham, apesar de ser uma ferramentas relativamente simples é bem funcional, é obvio que não da para comparar com o Nmap mas vale a pena adicionar no seu Kit de Segurança.

Projeto : github.com/robertdavidgraham/masscan

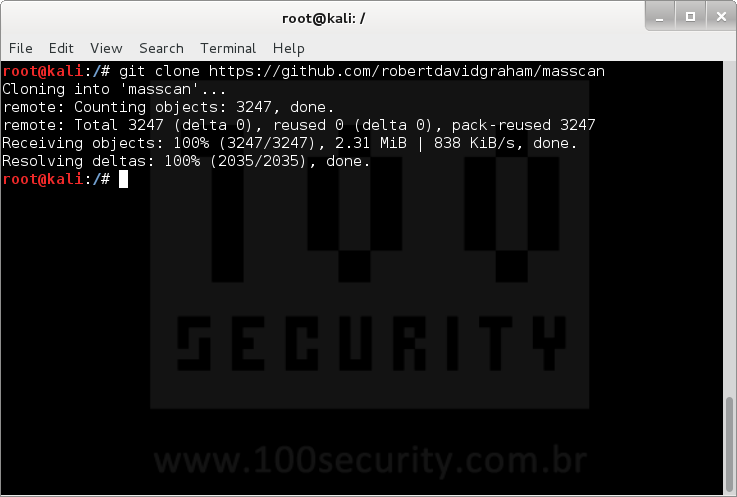

01 - Passo

Realize o download do masscan.

Linuxgit clone https://github.com/robertdavidgraham/masscan

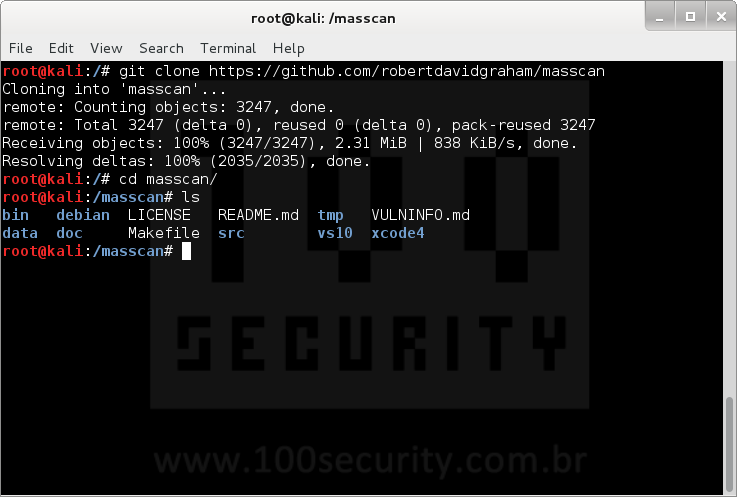

02 - Passo

Entre no diretório do masscan e liste os arquivos.

Linuxcd masscan/ ls

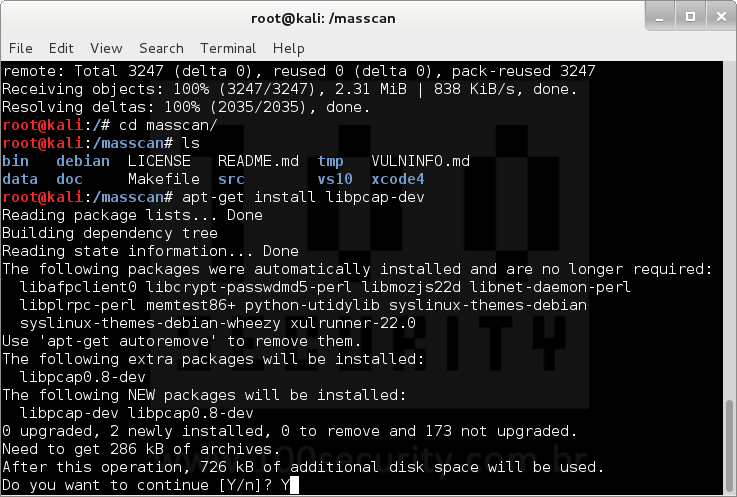

03 - Passo

Realize o download da biblioteca libpcap-dev.

Linuxapt-get install libpcap-dev

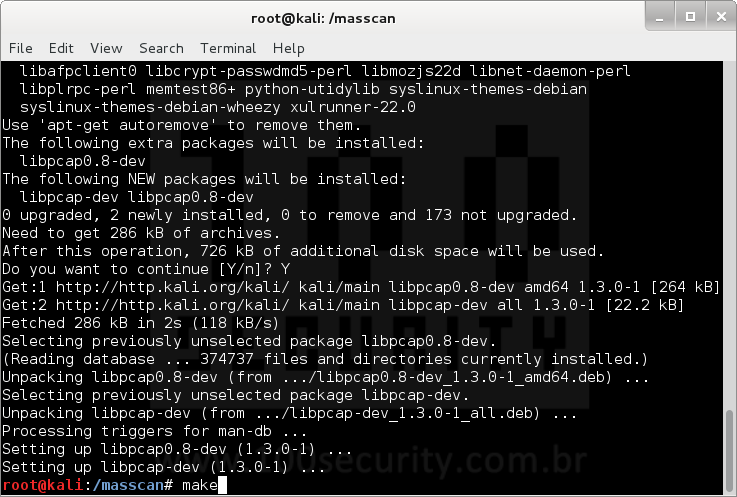

04 - Passo

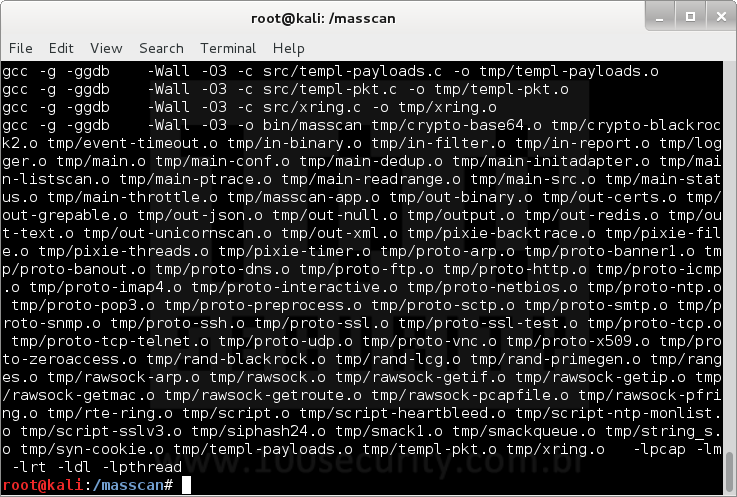

Após instalar a biblioteca compile os arquivos.

Linuxmake

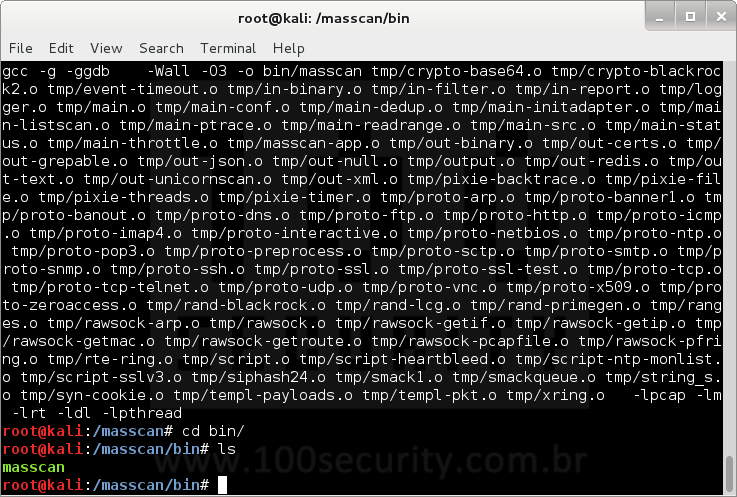

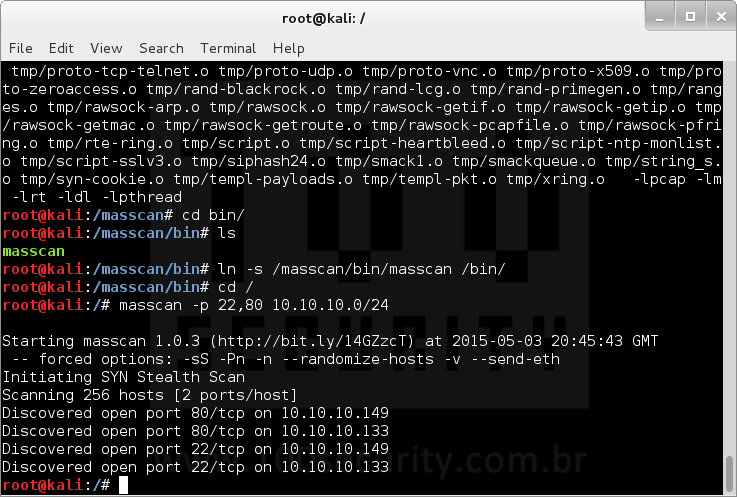

05 - Passo

Certifique-se que o arquivo binário masscan foi gerado no diretório masscan/bin.

Linuxcd bin/ ls

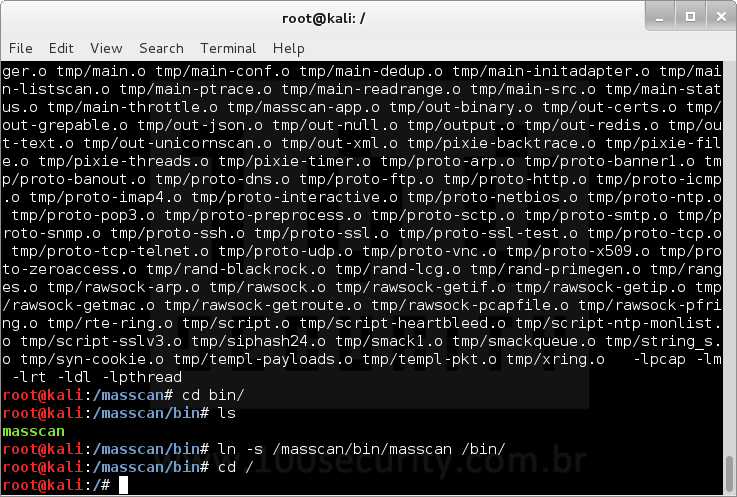

06 - Passo

Crie um link simbólico no diretório /bin no linux.

Linuxln -s /masscan/bin/masscan /bin/ cd/

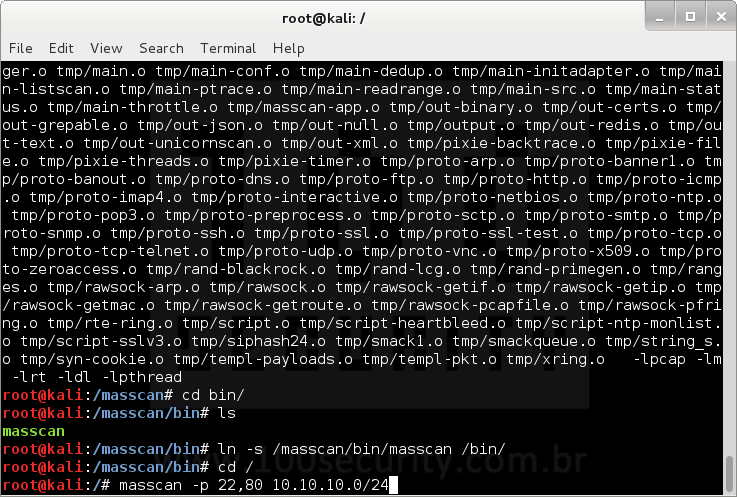

07 - Passo

Execute o masscan e verifique se existe na rede 10.10.10.10/24 algum host com as portas 22 e 80 abertas.

Linuxmasscan -p 22,80 10.10.10.0/24

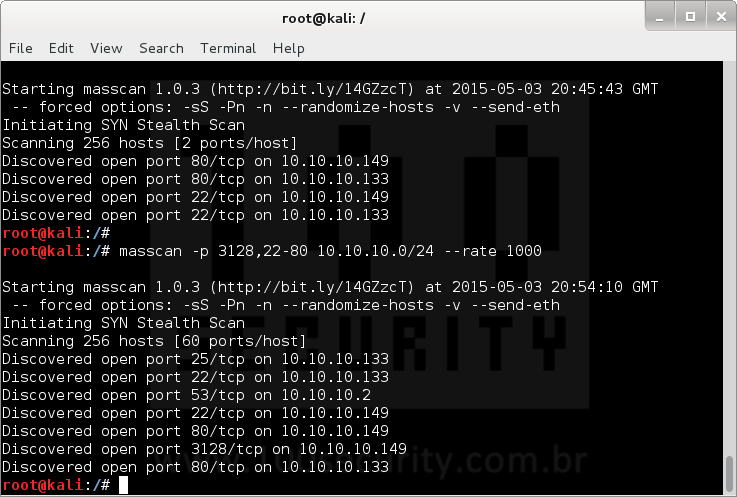

08 - Passo

Execute o masscan e verifique se existe na rede 10.10.10.10/24 algum host com a porta 3128 aberta e as portas no intervalo ( – ) de 22 á 80.

Linuxmasscan -p 3128,22–80 10.10.10.0/24 -–rate 1000

––rate (valor) : Define a quantidade de pacotes enviados por padrão são 100, ou seja quanto maior o número mas rápido o resultado porém mais tráfego é gerado.

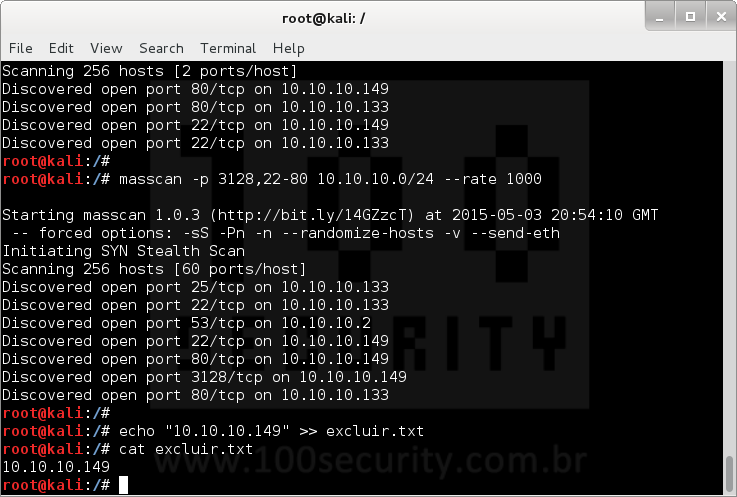

09 - Passo

Durante a varredura é possível criar uma lista de exclusão, para isso criar um arquivo (excluir.txt) e adiciona o host que não será escaneado.

Linuxecho "10.10.10.149" >> excluir.txt cat excluir.txt

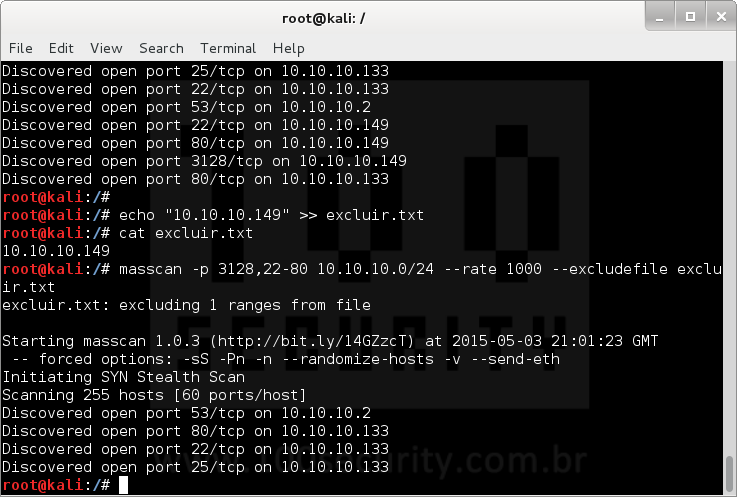

10 - Passo

Execute o comando incluindo o parâmetro –– excludefile excluir.txt.

Linuxmasscan -p 3128,22–80 10.10.10.0/24 –-rate 1000 –-excludefile excluir.txt

// Observe que o host 10.10.10.149 foi excluído.

São Paulo/SP

São Paulo/SP